¿Puede el ransomware extenderse por la red??

Sí, el ransomware puede extenderse a través de los teléfonos. Los dispositivos móviles pueden infectarse con ransomware a través de aplicaciones maliciosas o visitando sitios web infectados. Es importante ser cauteloso al descargar aplicaciones de fuentes no confiables y mantener el software de su teléfono actualizado para proteger contra los ataques de ransomware.

¿Puede el ransomware extenderse a través de Bluetooth??

No, el ransomware no puede extenderse a través de Bluetooth. Bluetooth es una tecnología inalámbrica de corto alcance que requiere emparejamiento entre dispositivos. El ransomware generalmente se extiende a través de otros medios, como archivos adjuntos de correo electrónico o sitios web maliciosos.

¿Cómo puedo proteger mis dispositivos del ransomware??

Hay varias medidas que puede tomar para proteger sus dispositivos del ransomware. Éstas incluyen:

1. Instalar software antivirus acreditado y mantenerlo actualizado.

2. Actualice regularmente su sistema operativo y software para parchear cualquier vulnerabilidad de seguridad.

3. Tenga cuidado al abrir archivos adjuntos de correo electrónico o hacer clic en enlaces de fuentes desconocidas o sospechosas.

4. Haga una copia de seguridad de sus archivos regularmente a un dispositivo de almacenamiento externo o un servicio en la nube.

5. Habilite actualizaciones automáticas para todas las aplicaciones y software en sus dispositivos.

6. Use contraseñas fuertes y únicas para todas sus cuentas y habilite la autenticación de dos factores cuando sea posible.

7. Evite descargar aplicaciones de fuentes no confiables o hacer clic en anuncios emergentes.

8. Educarse a sí mismo y a los miembros de su familia sobre los riesgos de ransomware y cómo detectar estafas de phishing.

9. Habilite un firewall en sus dispositivos para bloquear el acceso no autorizado.

10. Considere usar una red privada virtual (VPN) cuando se conecte a redes de Wi-Fi públicas para cifrar su tráfico de Internet y proteger contra posibles amenazas.

Se puede eliminar el ransomware sin pagar?

En algunos casos, puede ser posible eliminar el ransomware sin pagar el rescate. Esto se puede hacer utilizando herramientas especializadas o buscando ayuda de profesionales de ciberseguridad. Es importante informar el incidente a la aplicación de la ley y tomar las medidas necesarias para evitar futuros ataques.

¿Qué debo hacer si mi dispositivo se infecta con ransomware??

Si su dispositivo se infecta con ransomware, aquí hay algunos pasos que puede tomar:

1. Desconecte su dispositivo de Internet para evitar un nuevo cifrado de archivos.

2. Informe el incidente a su agencia local de aplicación de la ley.

3. No pague el rescate, ya que no hay garantía de que sus archivos se descifren.

4. Consulte con un profesional de ciberseguridad o un proveedor de software antivirus de buena reputación para obtener ayuda para eliminar el ransomware.

5. Restaurar sus archivos desde una copia de seguridad si tiene uno disponible.

6. Aprender del incidente y tomar medidas para evitar futuros ataques.

¿Es posible recuperar archivos cifrados sin una copia de seguridad??

En algunos casos, puede ser posible recuperar archivos cifrados sin una copia de seguridad. Esto se puede hacer mediante el uso de herramientas especializadas de descifrado o buscando ayuda de profesionales de ciberseguridad. Sin embargo, no hay garantía de éxito, y siempre se recomienda hacer una copia de seguridad regular de sus archivos importantes para evitar la pérdida de datos.

¿Cómo puedo crear una contraseña segura??

Para crear una contraseña segura, siga estas pautas:

1. Use una combinación de letras mayúsculas y minúsculas, números y caracteres especiales.

2. Hazlo al menos 12 caracteres de largo.

3. Evite usar palabras o frases comunes, información personal o secuencias (e.gramo., 123456).

4. Use una contraseña única para cada una de sus cuentas.

5. Considere usar una frase de contraseña en lugar de una contraseña, que combina varias palabras que son fáciles de recordar pero difíciles de adivinar para otros.

¿Es seguro almacenar información confidencial en un servicio en la nube??

El almacenamiento de información confidencial en un servicio en la nube puede ser seguro si el proveedor de servicios ha implementado fuertes medidas de seguridad. Busque servicios en la nube que ofrezcan cifrado de sus datos tanto durante el tránsito como en reposo, proporcionar autenticación multifactor y tener una sólida reputación de seguridad. También es importante usar contraseñas fuertes y únicas y seguir las mejores prácticas para asegurar su cuenta en la nube.

¿Cómo sé si un archivo adjunto de correo electrónico es seguro de abrir??

Para determinar si un archivo adjunto de correo electrónico es seguro para abrir, considere lo siguiente:

1. ¿Conoces al remitente?? Si el correo electrónico es de una fuente desconocida o sospechosa, tenga cuidado con la precaución.

2. ¿El correo electrónico parece sospechoso?? Busque banderas rojas como errores de ortografía, saludos genéricos o solicitudes de información personal.

3. ¿Se espera el archivo adjunto?? Si no esperaba un archivo adjunto o si parece fuera de contexto, verifique con el remitente antes de abrir.

4. Escanee el archivo adjunto con un software antivirus de buena reputación antes de abrir.

5. En caso de duda, no abra el archivo adjunto. Es mejor errar por precaución para evitar posibles infecciones de malware.

¿Puede el ransomware infectar las computadoras Mac??

Sí, el ransomware puede infectar las computadoras MAC, aunque están menos comúnmente dirigidas en comparación con los sistemas de Windows. Los usuarios de Mac aún deben tomar precauciones como mantener su software actualizado, usar software antivirus de buena reputación y ser cauteloso al abrir archivos adjuntos de correo electrónico o visitar sitios web desconocidos.

¿Cuál es el impacto de un ataque de ransomware en las empresas??

El impacto de un ataque de ransomware en las empresas puede ser significativo. Puede dar lugar a pérdidas financieras debido a los pagos de rescate, el tiempo de inactividad y la pérdida de productividad. También puede dañar la reputación de una empresa y la confianza del cliente. Además, la recuperación de un ataque de ransomware puede llevar mucho tiempo y costoso, particularmente si las copias de seguridad no se mantuvieron adecuadamente.

¿Cómo puedo aumentar mi conciencia de ciberseguridad??

Para aumentar su conciencia de ciberseguridad, considere lo siguiente:

1. Manténgase informado sobre las últimas amenazas y las mejores prácticas de seguridad.

2. Participe en programas de capacitación o concientización de ciberseguridad.

3. Actualice regularmente sus conocimientos y habilidades en ciberseguridad.

4. Tenga cuidado al compartir información personal en línea.

5. Utilice contraseñas fuertes y únicas para todas sus cuentas.

6. Mantenga su software y dispositivos actualizados.

7. Tenga cuidado con los correos electrónicos, archivos adjuntos y enlaces sospechosos.

8. Educarse sobre las estafas de phishing y cómo detectarlas.

9. Utilice el software antivirus acreditado y manténgalo actualizado.

10. Siga las mejores prácticas para asegurar su red doméstica, como usar una contraseña de enrutador fuerte y habilitar el cifrado de la red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse sobre wifi?

La respuesta corta es sí, el ransomware puede extenderse a través de Wifi. Sin embargo, las posibilidades de que esto suceda son muy bajas. La razón por la cual las posibilidades de que esto suceda son bajas es que el ransomware debe descargarse en una computadora para trabajar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo funciona el ransomware en una red?

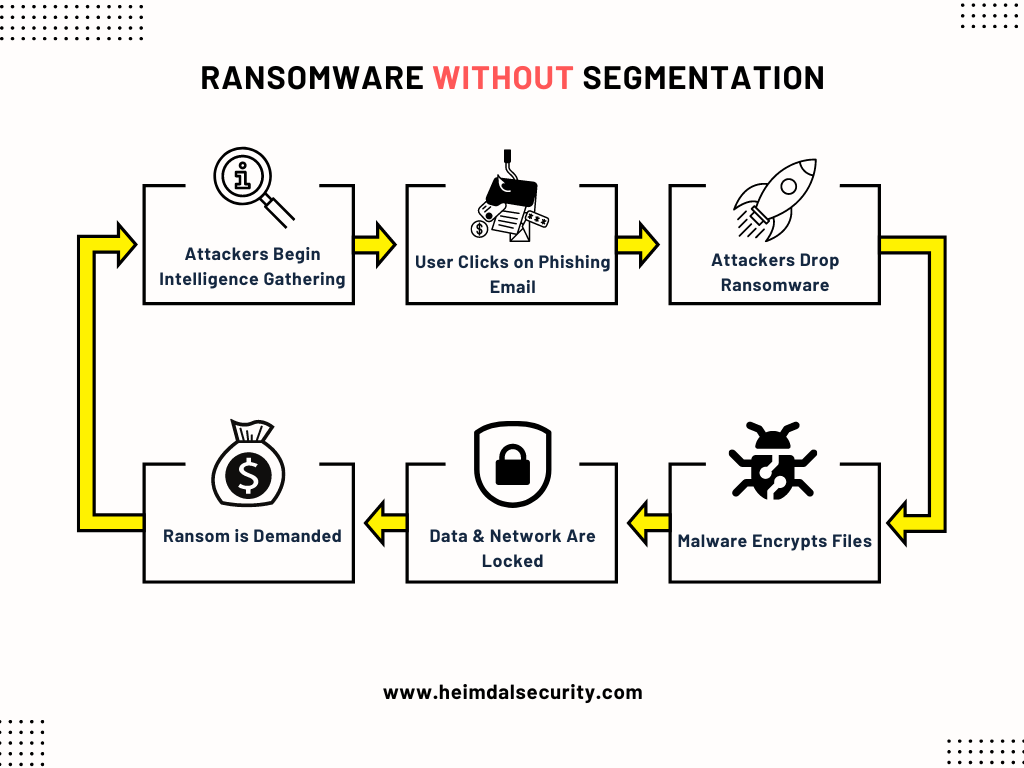

El ransomware es un malware diseñado para negar el acceso de un usuario u organización a archivos en su computadora. Al encriptar estos archivos y exigir un pago de rescate por la clave de descifrado, los ciberataques colocan a las organizaciones en una posición en la que pagar el rescate es la forma más fácil y barata de recuperar el acceso a sus archivos.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el método de ransomware de propagación?

El ransomware a menudo se extiende a través de correos electrónicos de phishing que contienen archivos adjuntos maliciosos o a través de la descarga de transmisión. La descarga de transmisión se produce cuando un usuario visita sin saberlo un sitio web infectado y luego el malware se descarga e instala sin el conocimiento del usuario.

Cacheedsimilar

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Lo que el malware se extiende a través de las redes

Un gusano de la computadora es un programa de computadora de malware independiente que se replica para extenderse a otras computadoras. A menudo usa una red de computadoras para difundirse, confiando en fallas de seguridad en la computadora de destino para acceder a ella.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Puede apagar Wi-Fi reducir el riesgo de ser pirateado

En caso de duda, simplemente deshabilite su radio Wi-Fi cuando no la esté utilizando, ya que esto evitará la mayoría de los ataques basados en Wi-Fi. Al tomar los pasos anteriores, es fácil reducir el riesgo de que su dispositivo Wi-Fi se una a una red maliciosa automáticamente, se rastree entre ubicaciones o con filtración de información personal.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Una VPN lo protege del ransomware?

Una VPN no puede detener el ransomware por completo, pero puede hacerte menos vulnerable a los ataques. Con NordVPN (y la función de protección de amenazas de NordVPN), es menos probable que descargue archivos maliciosos y visite sitios web peligrosos y llenos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse a través de USB?

En otras palabras, utiliza vulnerabilidades de seguridad en el software en la red para extenderse de una computadora a. Los piratas informáticos a menudo se dirigen a las vulnerabilidades en los protocolos de escritorio remotos y compartidos de archivos. ¿Puede el ransomware extenderse a través de USB Sí?.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse por el teléfono?

El ransomware móvil es malware que afecta su teléfono. El ransomware puede extenderse a otros dispositivos conectados en su red e infectar toda su organización.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los virus propagarse a través de las redes?

A menudo son difíciles de descubrir, ya que el virus podría estar oculto dentro de cualquier computadora en una red infectada. Estos virus pueden replicarse y propagarse fácilmente utilizando Internet para transferir a dispositivos conectados a la red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el malware infectar una red wifi?

El malware puede infectar su enrutador, reducir la velocidad de la conexión a Internet y robar datos. Explicamos cómo proteger su Wi-Fi.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedo ser pirateado a través de la conexión Wi-Fi?

¿Alguien puede piratear su teléfono a través de Wi-Fi Desafortunadamente, sí, su teléfono puede ser pirateado a través de Wi-Fi?. Los piratas informáticos saben cómo piratear su teléfono (especialmente en redes de Wi-Fi públicas) como cualquier otro dispositivo físico, independientemente de si está utilizando un iPhone o un teléfono Android.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede hackear mi computadora a través de Wi-Fi?

Mediante el uso de una técnica llamada DNS (servidor de nombres de dominio) secuestrado, los piratas informáticos pueden violar la seguridad de su hogar Wi – Fi y potencialmente causarle un gran daño. Pueden redirigir su tráfico a un sitio web administrado por ellos, lo que hace que entregue sin saberlo su número de tarjeta de crédito o credenciales de inicio de sesión de Facebook a un criminal.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se atrapan los hackers si usan una VPN?

La policía no puede rastrear el tráfico VPN en vivo y cifrado, pero si tienen una orden judicial, pueden ir a su ISP (proveedor de servicios de Internet) y solicitar registros de conexión o uso. Dado que su ISP sabe que está usando una VPN, pueden dirigir a la policía a ellos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] VPN funcionará después de ser pirateado

Sin embargo, con una VPN en su dispositivo, su actividad de Internet se encriptará mientras viaja hacia y desde el servidor VPN. Incluso si un hacker lanza un ataque de hombre en el medio, de alguna manera husmando sus datos de datos mientras viaja, el cifrado les impedirá verlo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse a través de VPN?

¿Puede una VPN protegerme del ransomware, una VPN no puede detener el ransomware, pero puede hacerte menos vulnerable a los ataques?. Una VPN oculta su IP y cifra su tráfico, mejorando su privacidad general y seguridad en Internet. Sin embargo, debe mantenerse alerta para protegerse de los correos electrónicos de phishing.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse de teléfono a computadora?

Sí. El ransomware se puede extender a través de cualquier tipo de dispositivo que se conecte físicamente a su computadora o teléfono inteligente. De hecho, se sabe que varios tipos de ransomware están especialmente adaptados para extenderse utilizando una unidad USB. Esto incluye ransomware try2cry, una nueva familia de ransomware descubierto en el verano de 2020.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede el ransomware extenderse al iPhone?

Los iPhones a menudo son comercializados por la compañía de Apple como dispositivos protegidos que valoran nuestra privacidad y seguridad en línea. Pero, al igual que cualquier otro dispositivo en línea que usemos, los iPhones y otros teléfonos inteligentes también son susceptibles a malware y ransomware infectado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede un virus propagarse a través de Wi-Fi público?

¿Puede el Wi-Fi público darle un virus Sí, una red de Wi-Fi pública puede exponer su computadora a un virus?. Debido a su falta de seguridad, un hacker puede comprometer una conexión Wi-Fi pública, lo que les permite inyectar su dispositivo virus y malware.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Pueden los virus propagarse por contacto directo?

Las enfermedades de contacto se propagan cuando una persona con la enfermedad tiene contacto corporal directo con una persona sin la enfermedad, y el microbio se pasa de uno a otro. Las enfermedades de contacto también se pueden propagar por contacto indirecto con los artículos personales de una persona con la enfermedad o en su entorno.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes ser pirateado a través de la red Wi-Fi?

¿Alguien puede piratear su teléfono a través de Wi-Fi Desafortunadamente, sí, su teléfono puede ser pirateado a través de Wi-Fi?. Los piratas informáticos saben cómo piratear su teléfono (especialmente en redes de Wi-Fi públicas) como cualquier otro dispositivo físico, independientemente de si está utilizando un iPhone o un teléfono Android.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Desactiva el malware Wi-Fi Stop

En general, desconectar una computadora de Internet es una muy buena manera de eliminar el riesgo de infección, pero si el atacante está suficientemente determinado, no es suficiente. Durante mucho tiempo, la gente dijo que esto era completamente seguro, pero el infame virus de “stuxnet” demostró que estaban equivocados.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo entra un hacker en su red?

Si su sistema operativo o navegadores web no están actualizados, los piratas informáticos pueden ingresar aprovechando problemas de seguridad conocidos. Hackear tu red Wi-Fi. Contraseñas débiles, modelos de firmware obsoletos y actualizaciones de software perdidas en la configuración de su enrutador Deje su red vulnerable.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sé si mi dirección IP ha sido pirateada?

Aquí hay más señales posibles de que un hacker puede haber dirigido con éxito su computadora: no puede actualizar su sistema.Su computadora funciona más lento de lo habitual.Una empresa de renombre fue pirateada.Notas actividad de disco inusual.Su software antivirus se deshabilita.Están sucediendo cosas extrañas en la pantalla.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Todavía puedes ser pirateado con una VPN?

En resumen, aún puede ser pirateado mientras usa una VPN. Algunos servicios de VPN proporcionan características de gestión de amenazas como NordVPN Cybersec, que puede bloquear el acceso a URL que se sabe que son maliciosos. Sin embargo, todavía es posible que se piratee al usar estos servicios.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿De qué no te protege VPN?

Una VPN lo ayuda a permanecer invisible y detrás de escena, pero no le da inmunidad contra los riesgos en línea como malware, ransomware, ataques de phishing o incluso virus informáticos. Ahí es donde entra su software antivirus.