¿Para qué se usa NMAP??

= “chat_message_1_my” icon_show = “0” en segundo plano = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] se puede detectar nMAP Sí, el sistema objetivo generalmente puede detectar escaneos NMAP. Sin embargo, hay formas de realizar escaneos sigilosos y dificultar el sistema detectar la actividad de NMAP. NMAP proporciona opciones como el uso de hosts de señuelo, los tiempos de escaneo aleatorio o el uso de técnicas avanzadas de tiempo y sigilo para minimizar la detección.

Cached[/wpremark]

¿Qué es un escaneo de puerto utilizado para un escaneo de puertos para descubrir qué puertos en un sistema están abiertos o cerrados?. Ayuda a identificar posibles vulnerabilidades en la red y permite al administrador del sistema tomar las medidas necesarias para asegurar el sistema.

Cached

¿Puede bloquear escaneos NMAP Sí, es posible bloquear los escaneos NMAP mediante la implementación de medidas como reglas de firewall, sistemas de prevención de intrusos de red (IPS) o utilizando herramientas específicamente diseñadas para detectar y bloquear la actividad de NMAP. Además, los administradores del sistema pueden configurar sus sistemas para ignorar o restringir el acceso desde ciertas direcciones o rangos IP.

Cached

¿Cuáles son algunas alternativas a NMAP? Hay varias alternativas a NMAP que tienen propósitos similares, que incluyen:

– Nessus: una herramienta integral de evaluación de vulnerabilidades.

– OpenVas: sistema de evaluación de vulnerabilidad abierta para escanear vulnerabilidades.

– ZenMap: una interfaz gráfica de usuario (GUI) para NMAP.

– MASSCAN: un escáner de puerto TCP de alta velocidad.

– AMAP: herramienta de detección de protocolo de aplicación.

– Unicornscan: una herramienta de sondeo de red altamente personalizable.

– SuperScan: un poderoso escáner de puerto TCP para Windows.

– XProbe2: Herramienta activa de huellas dactilares para detección de sistemas operativos remotos.

Estos son solo algunos ejemplos, y hay muchas otras herramientas disponibles dependiendo de requisitos y preferencias específicas.

Cached

¿Cómo se puede utilizar NMAP para el mapeo de red NMAP se puede utilizar para el mapeo de red escaneando direcciones IP e identificando los hosts en una red. También puede detectar los servicios que se ejecutan en estos hosts y proporcionar información sobre el sistema operativo que se utiliza. Este mapeo permite a los administradores del sistema obtener una mejor comprensión de la topología de la red y las posibles vulnerabilidades.

Cached

se puede usar NMAP para piratería ética Sí, NMAP se puede usar para fines de piratería ética. Los piratas informáticos éticos usan NMAP para identificar vulnerabilidades y debilidades en un sistema o infraestructura de red. Al descubrir estas vulnerabilidades, se pueden implementar medidas de seguridad para proteger contra posibles ataques.

Cached

¿Cuáles son los beneficios de usar nmap algunos beneficios de usar nmap incluyen:

1. Descubrimiento de dispositivos y servicios en una red.

2. Identificación de puertos abiertos y vulnerabilidades potenciales.

3. Topología de la red de mapeo.

4. Detección de sistemas operativos y aplicaciones instaladas.

5. Evaluación de riesgos y auditoría de seguridad.

6. Uso eficiente de recursos de red.

7. Informes y documentación integrales.

8. Técnicas de escaneo personalizables.

9. Disponibilidad como herramienta de código abierto.

10. Desarrollo continuo y apoyo comunitario.

Estos son solo algunos de los muchos beneficios proporcionados por NMAP.

Cached

¿Cómo puede ayudar a NMAP a asegurar una red NMAP puede ayudar a asegurar una red por:

– Identificar puertos abiertos y vulnerabilidades potenciales.

– Proporcionar información sobre los servicios que se ejecutan en una red.

– Asistir en la detección de dispositivos mal configurados o protocolos inseguros.

– Permitiendo a los administradores del sistema priorizar las medidas de seguridad en función de los riesgos identificados.

– Monitoreo continuo de la red para cambios y problemas potenciales de seguridad.

– Proporcionar información valiosa para el endurecimiento de la red y la obtención de áreas confidenciales de la red.

Al usar NMAP como parte de una estrategia de seguridad integral, las organizaciones pueden fortalecer sus defensas de red.

Cached

¿Cómo maneja NMAP las direcciones IPv6 NMAP es totalmente capaz de manejar las direcciones IPv6. Admite escaneo IPv4 e IPv6 y puede detectar y escanear hosts en redes utilizando cualquier protocolo. NMAP tiene documentación y opciones integrales diseñadas específicamente para el escaneo y análisis de IPv6.

Cached

¿Cómo realiza NMAP un Syn Scan NMAP realiza un escaneo SYN enviando paquetes SYN a los hosts de destino y analizando la respuesta?. Si el host responde con un paquete SYN/ACK, significa que el puerto está abierto. Si se recibe un paquete RST (reinicio), indica que el puerto está cerrado. Esta técnica permite un escaneo rápido y eficiente mientras minimiza la cantidad de tráfico de red generado.

Cached

¿Cómo puede escanear NMAP un rango de direcciones IP NMAP puede escanear una gama de direcciones IP especificando el rango deseado en el comando. Por ejemplo, para escanear el rango de 192.168.0.1 a 192.168.0.100, el comando sería: NMAP 192.168.0.1-100. Esto instruirá a NMAP que escanee todas las direcciones IP dentro del rango especificado y proporcione los resultados en consecuencia.

Cached

puede escanear NMAP a través de un Firewall NMAP se puede usar para escanear a través de un firewall, dependiendo de la configuración del firewall. Sin embargo, ciertas configuraciones o medidas de seguridad de firewall pueden evitar que NMAP escanee con éxito. NMAP proporciona opciones como el TCP ACK Scan y el FTP Bounce Scan que puede ayudar a evitar ciertas configuraciones de firewall, pero en última instancia, el éxito de escanear a través de un firewall depende de su configuración y políticas específicas.

Cached

es NMAP disponible para Windows Sí, NMAP está disponible para Windows. Se puede descargar e instalar en los sistemas operativos de Windows para realizar escaneos y analizar redes. La versión de Windows de NMAP proporciona la misma funcionalidad que la versión de Linux y se puede usar para escanear direcciones y puertos IP, identificar hosts y detectar servicios que se ejecutan en ellos.

Cached

¿Dónde puedo descargar nmap nmap se puede descargar desde el sitio web oficial de nmap en [strong] https: // nmap.org/descargar.html [/fuerte]. El sitio web proporciona la última versión de NMAP y también ofrece recursos adicionales, documentación y tutoriales para que los usuarios comiencen con la herramienta.

Almacenado en caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué los hackers usan NMAP?

La respuesta es sí porque NMAP se puede usar para obtener acceso a puertos no controlados en la red que pueden conducir a proporcionar acceso al sistema. Los piratas informáticos ejecutan los comandos para ingresar al sistema objetivo y pueden explotar las vulnerabilidades de ese sistema.

En caché

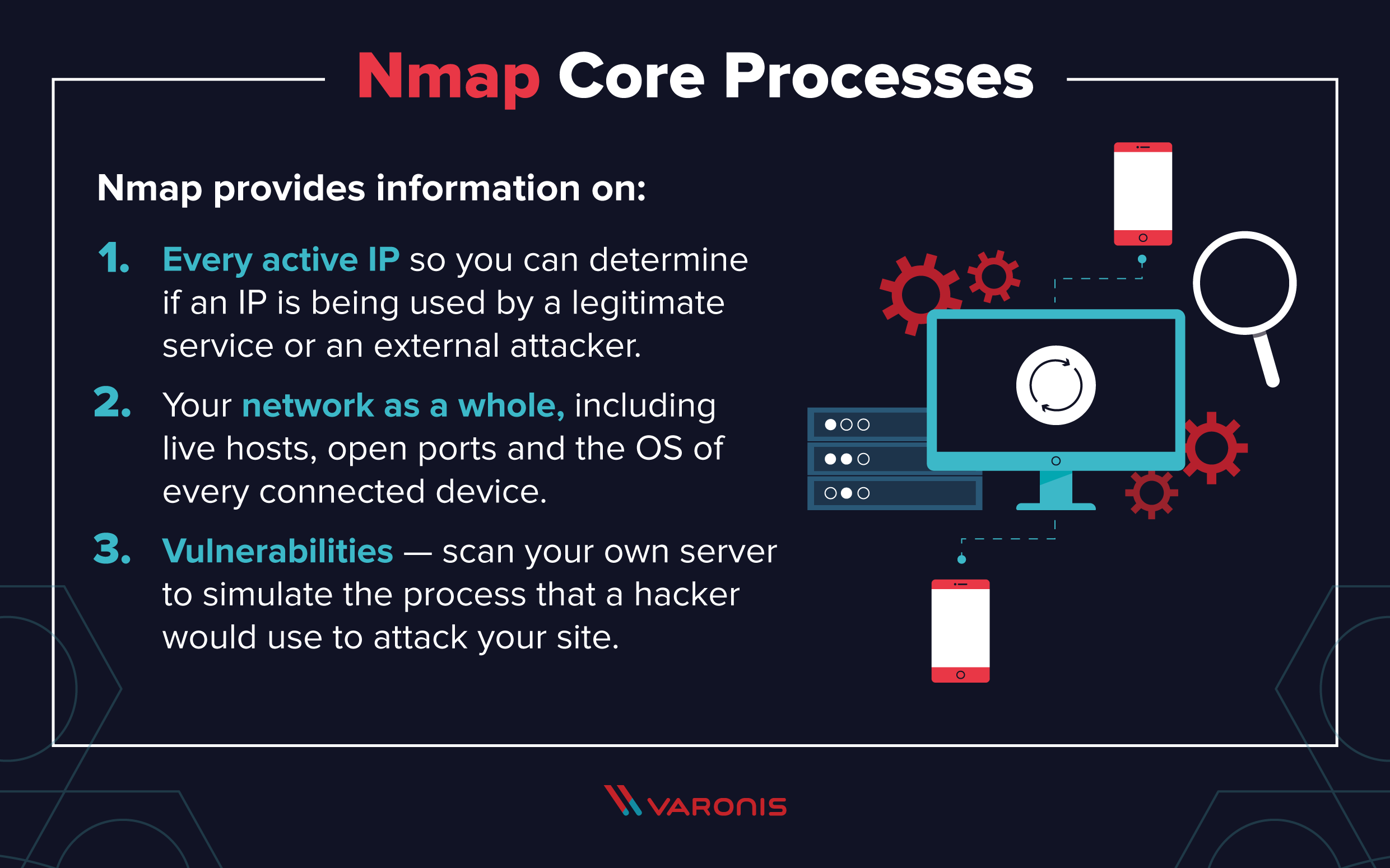

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 3 funciones principales de NMAP?

NMAP, abreviatura de Network Mapper, es una herramienta gratuita y de código abierto utilizada para la verificación de vulnerabilidad, el escaneo de puertos y, por supuesto, el mapeo de redes.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es NMAP una herramienta más comúnmente utilizada para hacer?

NMAP es una herramienta de código abierto gratuita para identificar hosts en una red y los servicios que se ejecutan en esos hosts. Es una herramienta poderosa para mapear los verdaderos servicios que se proporcionan en una red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es NMAP un escáner de vulnerabilidad?

El escáner de vulnerabilidad de NMAP (también conocido como “Network Mapper”) es una herramienta popular de código abierto para auditoría de seguridad y descubrimiento de red relacionado. Los usuarios autorizados pueden utilizar NMAP para identificar los dispositivos que se ejecutan en sus sistemas, hosts y los servicios que pueden estar disponibles.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los peligros de NMAP?

Los hackers pueden usar NMAP para obtener acceso a puertos no controlados en un sistema. Todo lo que un hacker necesitaría hacer para ingresar con éxito en un sistema objetivo sería ejecutar NMAP en ese sistema, buscar vulnerabilidades y descubrir cómo explotarlos. Sin embargo, los piratas informáticos no son las únicas personas que usan la plataforma de software.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué el escaneo de puertos es ilegal?

Sin embargo, aunque no es explícitamente ilegal, el escaneo de puertos y vulnerabilidades sin permiso puede meterlo en problemas: las demandas civiles, el propietario de un sistema escaneado puede demandar a la persona que realizó el escaneo. Incluso si no tiene éxito, el caso puede perder tiempo y recursos en los costos legales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es NMAP en términos simples?

NMAP es la abreviatura de Network Mapper. Es una herramienta de línea de comandos Linux de código abierto que se utiliza para escanear direcciones IP y puertos en una red y para detectar aplicaciones instaladas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo escaneo una dirección IP con NMAP?

Primero encuentre su propia dirección IP, en otras palabras, la de la computadora que está utilizando para encontrar su dirección IP MSRTK Moduls: en Linux, escriba el nombre de host -i en una ventana de terminal.En MacOS, vaya a las preferencias del sistema, luego rede en red y seleccione su conexión de red activa para ver la dirección IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre Wireshark y NMAP?

NMAP permite que las aplicaciones aprendan sobre las otras computadoras que están disponibles en la red. Wireshark permite que una aplicación aprenda qué se está enviando o recibe en la computadora.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Cómo usar NMAP con ejemplos

Ejemplosnmap -v scanme.nmap.organizar. Esta opción escanea todos los puertos TCP reservados en el escaneo de la máquina.nmap.organizar .nmap -ss -o scanme.nmap.org/24.NMAP -SV -P 22,53,110,143,4564 198.116.0-255.1-127.nmap -v -ir 100000 -pn -p 80.NMAP -PN -P80 -OX -OX Logs/PB -Port80Scan.Registros XML -OG/PB -Port80Scan.GNMAP 216.163.128.20/20.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Los hackers reales usan nmap?

Sin embargo, los piratas informáticos también pueden usar NMAP para acceder a puertos no controlados en un sistema. Pueden ejecutar NMAP en un enfoque específico, identificar vulnerabilidades y explotarlas. Pero NMAP no solo es utilizado por los piratas informáticos, sino que las compañías de seguridad de TI también lo usan para simular posibles ataques que un sistema puede enfrentar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede NMAP explotar las vulnerabilidades?

Si bien NMAP no es un escáner de vulnerabilidad integral, NSE es lo suficientemente potente como para manejar los controles de vulnerabilidad incluso exigentes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es nmap ilegal en nosotros

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Se puede rastrear nmap?

Las herramientas de monitoreo de registro como logwatch y swatch ciertamente pueden ayudar, pero la realidad es que los registros del sistema son solo marginalmente efectivos para detectar la actividad de NMAP. Los detectores de escaneo de puertos de propósito especial son un enfoque más efectivo para detectar la actividad de NMAP. Dos ejemplos comunes son Portsentry y Scanlogd.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo usan los hackers escaneos de puertos?

Una exploración de puertos es una técnica común que los hackers usan para descubrir puertas abiertas o puntos débiles en una red. Un ataque de escaneo de puertos ayuda a los ciberdelincuentes a encontrar puertos abiertos y determinar si están recibiendo o enviando datos. También puede revelar si los dispositivos de seguridad activos como los firewalls están siendo utilizados por una organización.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es puerto escaneo legal en EE. UU

Sin embargo, aunque no es explícitamente ilegal, el escaneo de puertos y vulnerabilidades sin permiso puede meterlo en problemas: las demandas civiles, el propietario de un sistema escaneado puede demandar a la persona que realizó el escaneo. Incluso si no tiene éxito, el caso puede perder tiempo y recursos en los costos legales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es legal usar nmap?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son algunas de las formas más comunes en que las personas usan NMAP?

NMAP es ampliamente utilizado por los administradores de la red para escanear: puertos y servicios abiertos.Descubra servicios junto con sus versiones.Supongo que el sistema operativo se ejecuta en una máquina de destino.Obtenga rutas de paquetes precisas hasta que la máquina de destino.Monitoreo de hosts.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedo escanear mi propia red con nmap?

Use NMAP, la herramienta de mapeador de red de código abierto, para comprender mejor lo que está sucediendo en su red. Nmap, que representa "Mapeador," es una herramienta de código abierto que le permite realizar escaneos en redes locales y remotas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo escaneo todas las direcciones IP conectadas a mí?

Cómo identificar manualmente los dispositivos desconocidos en una red de la red del símbolo del sistema o terminal en su sistema Windows, Linux o MacOS.Busque todas las configuraciones de red, como la puerta de enlace predeterminada y la dirección IP, a través del símbolo del sistema.Escriba el comando "ARP -A" Para ver la lista de todas las direcciones IP conectadas a su red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Para qué se usa NMAP en seguridad cibernética?

NMAP es una herramienta de escaneo de red, una herramienta de línea de comandos Linux de código abierto, utilizada para la exploración de la red, el descubrimiento del host y la auditoría de seguridad. Gordon Lyon (seudónimo Fyodor Vaskovich) lo creó para ayudar a mapear una red completa y encontrar sus puertos y servicios abiertos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es nmap un rastreador

NMAP es una herramienta popular de olfateo de red utilizada por muchos profesionales de la seguridad cibernética.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es nmap en palabras simples?

NMAP, el acrónimo de Network Mapper, es un software de auditoría de seguridad y escaneo de red de código abierto diseñado por Gordon Lyon. Se desarrolla de tal manera que puede analizar rápidamente redes masivas y hosts individuales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal nmap una dirección IP?

Está escaneando con NMAP ilegal, no es ilegal escanear puertos en su propio sistema. Ni siquiera es ilegal escanear puertos en la infraestructura pública de otra persona. Es ilegal entrar en un sistema mediante el uso de la información que obtiene de usar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes atraparte usando nmap?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP.