Que es nmap sc?

Resumen del artículo

1. ¿Qué es SV y SC en NMAP??

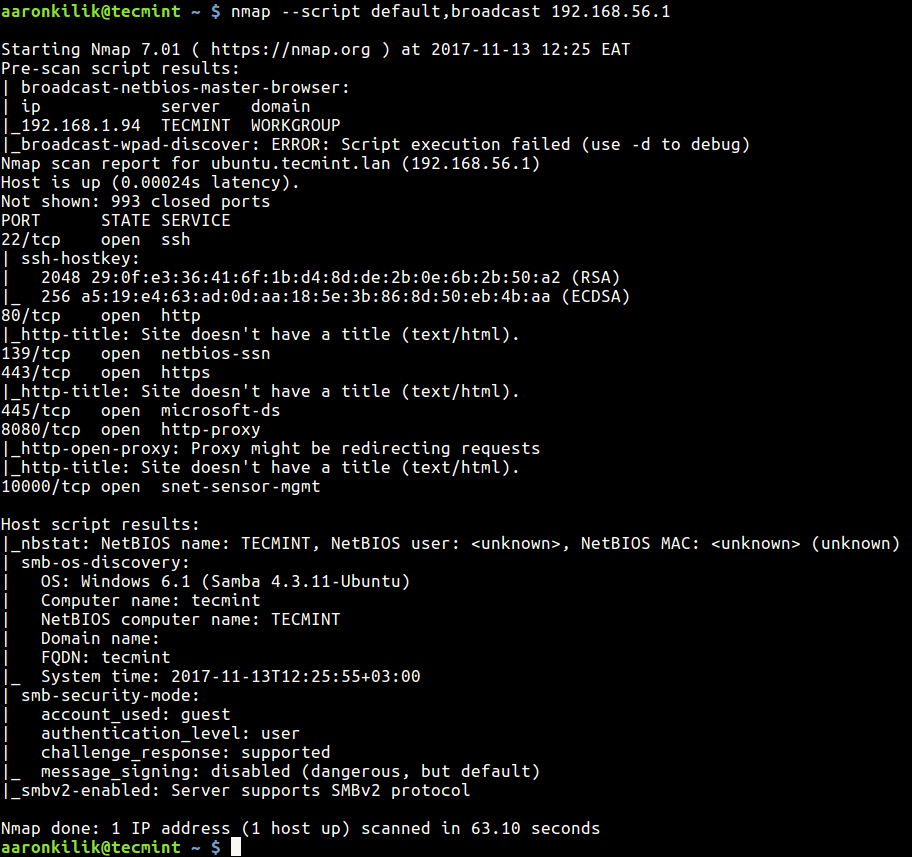

SV y SC son opciones en NMAP que habilitan la detección del sistema operativo, el escaneo de versiones, el escaneo de scripts y el traceruteuteoute. Estas opciones permiten escaneo y análisis integrales de los sistemas de destino mediante el envío de diferentes sondas para recopilar información. Por ejemplo, el comando “nmap -sv” iniciará un escaneo de la versión.

2. ¿Cuál es el sv en nmap??

En NMAP, la opción SV realiza un escaneo de la versión. Esto implica enviar una serie de sondas con valores de rareza para recopilar información sobre las versiones del sistema objetivo de varios servicios. Las sondas más bajas son comúnmente efectivas contra una amplia variedad de servicios, mientras que las más altas son raramente útiles.

3. ¿Cuál es la diferencia entre -a y -sv en nmap??

La opción -a en NMAP habilita la detección del sistema operativo, detección de versiones, escaneo de script y Traceroute. Por otro lado, la opción -sv habilita específicamente la detección de versiones. Alternativamente, puede usar la opción -a, que incluye la detección de versiones entre otras características. La opción -A es equivalente a -o -sv -sc -traceroute.

4. ¿Qué es un estado filtrado en NMAP??

En NMAP, un puerto puede tener diferentes estados, incluidos los abiertos, filtrados, cerrados o sin filtro. Un estado abierto indica que una aplicación en la máquina de destino está escuchando activamente las conexiones o los paquetes en ese puerto. Un estado filtrado significa que un firewall, filtro o obstáculo de red está bloqueando el puerto, evitando que NMAP determine si está abierto o cerrado.

5. ¿Qué es SV Scan?

SV Scan se refiere a la visibilidad de la superficie, que describe la integración de múltiples sistemas utilizados para rastrear el correo transportado dentro de la red de servicios postales. Si bien no está directamente relacionado con NMAP, SV Scan se utiliza en el contexto del transporte de correo de monitoreo dentro de la red de servicios postales.

6. ¿Qué es nmap -sl??

Nmap -sl es una opción de escaneo de listas que proporciona una forma degenerada de descubrimiento del host. Este escaneo enumera cada host en las redes especificadas sin enviar ningún paquete a los hosts de destino. NMAP aún realizará la resolución de DNS inverso para obtener los nombres de los hosts enumerados.

7. ¿Cuál es la diferencia entre nmap -st y -ss??

NMAP -SS es un escaneo de sigilo, mientras que NMAP -ST es un TCP Connect Scan. Un escaneo sigiloso utiliza diferentes técnicas para evitar o evadir sistemas de detección de intrusos y firewalls, mientras que un TCP Connect Scan establece una conexión TCP completa con el sistema de destino.

8. ¿Cuánto tiempo lleva nmap -sv?

La duración de una exploración NMAP -SV depende de varios factores, como el número de hosts conectados a la red y la complejidad del escaneo. En promedio, NMAP tarda aproximadamente 21 minutos en escanear cada host conectado a la red.

9. ¿Qué son puertos filtrados y sin filtrar??

Un puerto sin filtro indica que se recibieron las sondas de NMAP, pero no pudo establecer un estado para el puerto. Por otro lado, los puertos abiertos/filtrados indican que se recibieron las sondas, pero no se pudo tomar una determinación sobre el estado del puerto. Estos puertos pueden estar detrás de un firewall u otro obstáculo de red.

Preguntas:

1. ¿Qué es SV y SC en NMAP??

SV y SC en NMAP Consulte opciones específicas que habilitan la detección del sistema operativo, el escaneo de versiones, el escaneo de scripts y el traceruteuteuteouteo.

2. ¿Qué hace la opción SV en NMAP??

La opción SV en NMAP realiza un escaneo de la versión enviando sondas específicas para recopilar información sobre las versiones de los servicios que se ejecutan en los sistemas de destino.

3. ¿Cuál es la diferencia entre -a y -sv en nmap??

La opción -A en NMAP permite múltiples características de escaneo, incluida la detección del sistema operativo, la detección de versiones, el escaneo de script y el traceruteuteouteo. Por otro lado, la opción -sv se enfoca específicamente en la detección de versiones.

4. ¿Qué significa cuando un puerto está en un estado filtrado??

Un estado filtrado en NMAP indica que un firewall, filtro u otro obstáculo de red está evitando que NMAP determine si el puerto está abierto o cerrado.

5. ¿Qué es un escaneo SV??

Una exploración SV no está directamente relacionada con NMAP. El contexto dado sugiere que SV significa visibilidad de la superficie e implica la integración de múltiples sistemas utilizados para rastrear el correo dentro de la red de servicios postales.

6. ¿Qué hace la opción NMAP -SL??

La opción NMAP -SL realiza un escaneo de lista, que enumera cada host en las redes especificadas sin enviar activamente paquetes a los hosts de destino.

7. ¿Cuál es la diferencia entre nmap -st y -ss??

NMAP -ST es un TCP Connect Scan, mientras que NMAP -SS es un escaneo sigiloso. Una exploración TCP Connect establece una conexión TCP completa con el sistema de destino, mientras que un escaneo sigiloso utiliza técnicas para evitar sistemas de detección de intrusos y firewalls.

8. ¿Cuánto tiempo lleva un escaneo NMAP -SV?

En promedio, una exploración NMAP -SV toma alrededor de 21 minutos para cada host conectado en la red.

9. ¿Qué indican los puertos filtrados y sin filtrar??

Los puertos sin filtro indican que se recibieron las sondas de NMAP, pero no se pudo determinar un estado para el puerto. Los puertos filtrados sugieren que se recibieron las sondas, pero no se pudo hacer una determinación sobre el estado del puerto debido a obstáculos de red o firewalls.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es SV y SC en NMAP?

Actualmente, esto habilita la detección del sistema operativo (-o), el escaneo de versiones (-sv), script escaneo (-sc) y traceroute (–traceroute) -p: especifique los puertos para escanear. Puede ser un solo puerto, así como una gama de puertos. Por ejemplo: NMAP -P 80 127.0.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el sv en nmap?

Al realizar un escaneo de la versión (-sv), NMAP envía una serie de sondas, a cada una de las cuales se le asigna un valor de rareza entre uno y nueve. Las sondas de menos de menos son efectivas contra una amplia variedad de servicios comunes, mientras que las más altas son raramente útiles.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre A y SV en NMAP?

-R: Habilita la detección del sistema operativo y la detección de versiones, el escaneo de scripts y la traceroute. -SV: habilita la detección de versión, como se discutió anteriormente. Alternativamente, puede usar -a, que permite la detección de versiones entre otras cosas. Es lo mismo que -o -sv -sc -traceroute .

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es un estado filtrado en NMAP?

El estado está abierto, filtrado, cerrado o sin filtro. Abrir significa que una aplicación en la máquina de destino está escuchando conexiones/paquetes en ese puerto. Filtrado significa que un firewall, filtro u otro obstáculo de red está bloqueando el puerto para que NMAP no pueda decir si está abierto o cerrado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es SV Scan

La visibilidad de la superficie (SV) describe la integración de múltiples sistemas utilizados para rastrear el correo transportado dentro de la red de servicios postales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Que es nmap sl

List Scan (-sl) List Scan es una forma degenerada de descubrimiento de host que simplemente enumera cada host en las redes especificadas, sin enviar ningún paquete a los hosts de destino. Por defecto, NMAP todavía realiza una resolución de DNS inverso en los hosts para aprender sus nombres.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre nmap st y ss?

NMAP -SS es un escaneo de salud, mientras que NMAP con -ST es un TCP Connect Scan.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo lleva NMAP SV?

¿Cuánto tiempo tardan los escaneos NMAP NMAP tarda aproximadamente 21 minutos para cada host conectado a la red?.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son puertos filtrados y sin filtrar?

Sin filtro: sin filtro indica que se recibieron las sondas pero no se pudo establecer un estado. Abierto/filtrado: esto indica que el puerto fue filtrado o abierto, pero el estado no se pudo establecer. Cerrado/filtrado: esto indica que el puerto fue filtrado o cerrado pero no se pudo establecer el estado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los datos filtrados utilizados para

El filtrado de datos, como su nombre indica, puede ayudarlo a eliminar datos innecesarios. Por ejemplo, si desea averiguar el número total de registros en un conjunto de datos con dos tipos diferentes de campos, como enteros y cadenas, puede usar el filtrado de datos para filtrar todos los registros que tienen un tipo de campo en ellos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre TCP Scan y Syn Scan

Además, TCP Scan (Connect Scan) utiliza la llamada del sistema del sistema operativo, Connect, para verificar el estado del puerto. Syn Scan usa, un paquete con syn bit establecido en 1, llamado syn paquete, para verificar el estado del puerto. Tenga en cuenta que, dependiendo de la plataforma, es posible que necesite privilegios elevados (raíz) para realizar una exploración syn.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es SV Web?

Surface Visibilidad Web 2.0 (SVWEB) proporciona al servicio postal datos en tiempo real e informes sobre el movimiento de los camiones HCR y PVS en la red de transporte superficial. Expeditores en las instalaciones de procesamiento de correo son responsables del envío a tiempo y el enrutamiento del correo para el transporte.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es nmap ilegal en nosotros

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Para qué se usa NMAP SP?

NMAP es la abreviatura de Network Mapper. Es una herramienta de línea de comandos Linux de código abierto que se utiliza para escanear direcciones IP y puertos en una red y para detectar aplicaciones instaladas. NMAP permite a los administradores de la red encontrar qué dispositivos se están ejecutando en su red, descubrir puertos y servicios abiertos y detectar vulnerabilidades.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué hace la bandera SC para nmap?

Realiza un escaneo de script usando el conjunto predeterminado de scripts. Es equivalente a –script = predeterminado. Algunos de los scripts en esta categoría se consideran intrusivos y no deben ejecutarse contra una red de destino sin permiso.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Para qué se usa nmap st?

NMAP -ST es un escaneo de puerto básico que usa TCP Connect () para escanear un host de destino. Intentará conectarse a cada uno de los puertos enumerados en su base de datos e informar el estado del puerto (abierto, cerrado o filtrado). NMAP -ST es un escaneo de puerto básico que usa TCP Connect () para escanear un host de destino.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal escanear con nmap?

El uso de NMAP no es exactamente un acto ilegal ya que ninguna ley federal en los Estados Unidos prohíbe explícitamente el escaneo de puertos. El uso efectivo de NMAP puede proteger la red de su sistema de intrusos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el escaneo nmap más potente?

El motor de secuencias de comandos NMAP (NSE) es una de las características más potentes y flexibles de NMAP. Permite a los usuarios escribir (y compartir) scripts simples (usando el lenguaje de programación LUA) para automatizar una amplia variedad de tareas de redes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué significa si se filtra un puerto?

Puertos filtrados: los puertos filtrados indican que se envió un paquete de solicitud, pero el host no respondió y no está escuchando. Esto generalmente significa que un paquete de solicitud fue filtrado y/o bloqueado por un firewall. Si los paquetes no llegan a su ubicación objetivo, los atacantes no pueden obtener más información.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre los puertos filtrados y los puertos cerrados?

Respuesta. Un puerto cerrado indica que ninguna aplicación o servicio no está escuchando las conexiones en ese puerto. Un puerto cerrado puede abrirse en cualquier momento si se inicia una solicitud o servicio. Un puerto de filtro indica que un firewall, filtro u otro problema de red está bloqueando el puerto.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Que es un ejemplo de datos filtrados

El filtrado de datos es el proceso de examinar un conjunto de datos para excluir, reorganizar o distribuir datos de acuerdo con ciertos criterios. Por ejemplo, el filtrado de datos puede implicar descubrir el número total de ventas por trimestre y excluir registros del mes pasado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo elimino los datos del filtro?

Eliminar todos los filtros en una hoja de trabajo

Si desea eliminar completamente los filtros, vaya a la pestaña de datos y haga clic en el botón Filtro, o use el atajo de teclado Alt+D+F+F.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el propósito de syn scan?

Syn Scanning es una táctica que un hacker malicioso puede usar para determinar el estado de un puerto de comunicaciones sin establecer una conexión completa. Este enfoque, uno de los más antiguos del repertorio de los piratas informáticos, a veces se usa para realizar un ataque de denegación de servicio (DOS).

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los tres tipos de escaneo de puertos?

Tipos de puertos escanningvanilla: el escáner intenta conectarse a los 65,535 puertos.Strobe: un escaneo más enfocado, que busca servicios conocidos para explotar.Paquetes fragmentados: el escáner envía fragmentos de paquetes como un medio para evitar filtros de paquetes en un firewall.Protocolo de datagrama de usuario (UDP): el escáner busca puertos UDP abiertos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es la dirección web de SV?

Corporativo. El . SV Extension es el CCTLD oficial de El Salvador.