¿Cómo se usa un mapa N??

Resumen del artículo: ¿Qué es NMAP y cómo lo usa??

Nmap es un software de auditoría de seguridad y escaneo de redes de código abierto diseñado por Gordon Lyon. Utiliza paquetes IP para identificar hosts activos e IP en una red y proporciona información detallada sobre cada host e IP, incluidos los sistemas operativos que están ejecutando.

Estos son los puntos clave sobre NMAP:

- NMAP se usa para escaneos rápidos y detallados del tráfico de red.

- Puede identificar hosts e IP activos en una red.

- Proporciona información sobre los sistemas operativos que se ejecutan en cada host.

- Ejemplos de uso de NMAP incluyen escanear puertos TCP reservados en una máquina específica, escanear puertos específicos en una gama de IPS y generar registros.

- NMAP se puede usar para realizar escaneos de puertos utilizando varias opciones, como escanear puertos específicos o una gama de puertos.

- Los piratas informáticos pueden usar NMAP para identificar puertos vulnerables y explotarlos, pero también lo utilizan compañías de seguridad de TI para simular posibles ataques y vulnerabilidades del sistema de prueba.

- NMAP es una herramienta poderosa para el mapeo de redes, la verificación de vulnerabilidades y el escaneo de puertos.

15 preguntas únicas sobre NMAP:

- ¿Cómo funciona NMAP?? NMAP funciona mediante el uso de paquetes IP para identificar hosts activos e IP en una red y analizar estos paquetes para proporcionar información detallada sobre cada host e IP.

- ¿Cuáles son algunos ejemplos de usar nmap?? Ejemplos de uso de NMAP incluyen escanear puertos TCP reservados en una máquina específica, escanear puertos específicos en una gama de IPS y generar registros.

- ¿Cómo puedo realizar un escaneo de puertos con NMAP?? Hay varias formas de realizar un escaneo de puertos con NMAP, como escanear puertos específicos o una gama de puertos utilizando la opción -p.

- ¿Puede nmap escanear todos los puertos?? Sí, puede escanear todos los puertos usando el comando “nmap -p– <objetivo>,”que escanea los puertos de 0 a 65,535.

- ¿Cómo usan los hackers nmap?? Los piratas informáticos pueden usar NMAP para identificar puertos vulnerables en un sistema, ejecutar ataques dirigidos y explotar vulnerabilidades.

- ¿Qué es nmap en palabras simples?? NMAP, abreviatura de Network Mapper, es un software de auditoría de seguridad y escaneo de redes diseñado para analizar rápidamente las redes y hosts.

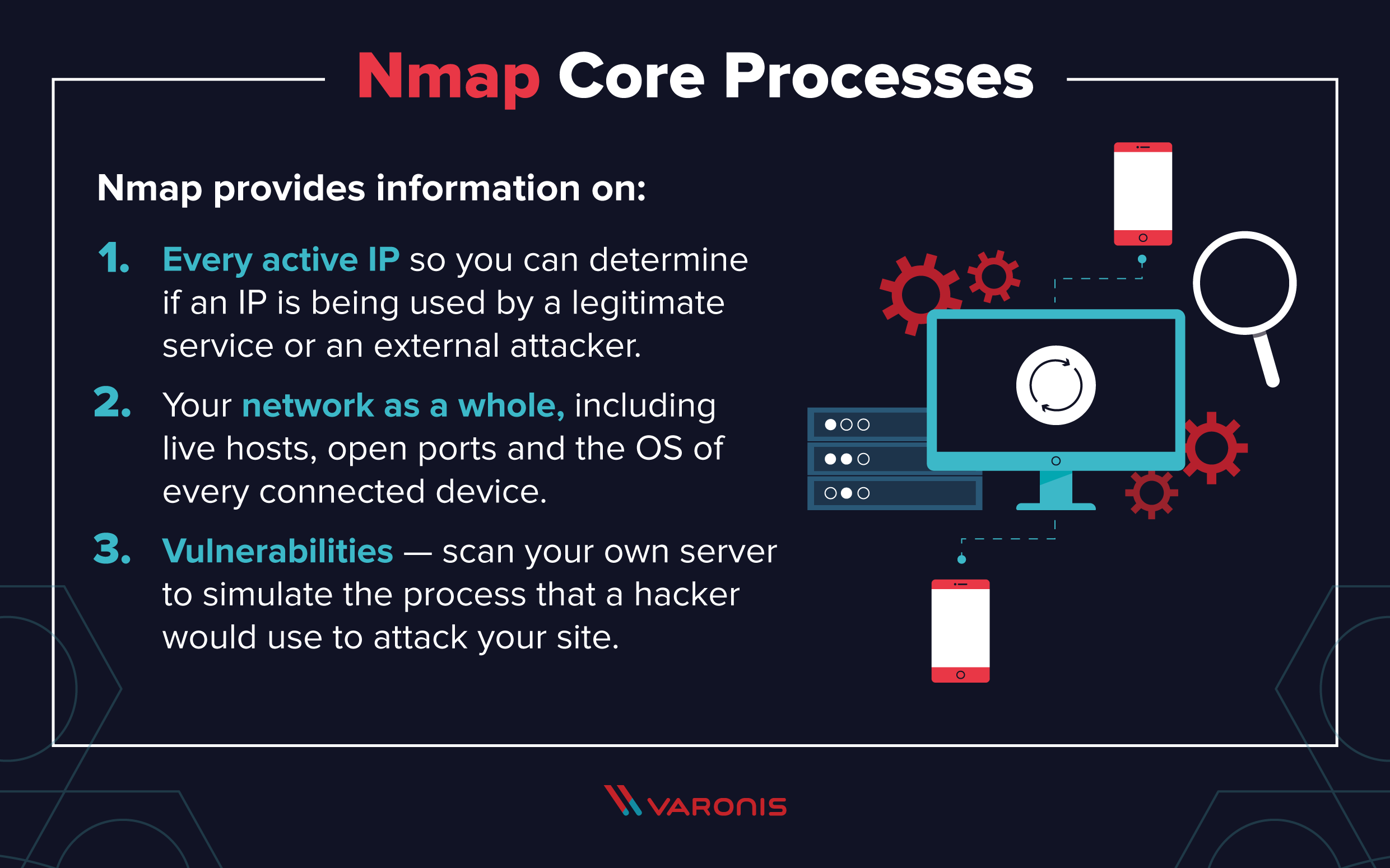

- ¿Cuáles son las funciones principales de NMAP?? Las funciones principales de NMAP incluyen verificación de vulnerabilidad, escaneo de puertos y mapeo de redes.

- ¿Cómo puedo escanear un solo puerto con NMAP?? Para escanear un solo puerto, puede usar el comando “nmap -p <puerto> <objetivo>.”

- ¿Cuál es el comando para generar registros con nmap?? El comando para generar registros con NMAP es “NMAP -PN -P80 -OX -OX LOGS/PB -PORT80SCAN.Registros XML -OG/PB -Port80Scan.mapa <objetivo>.”

- ¿Es NMAP una herramienta gratuita y de código abierto?? Sí, NMAP es una herramienta gratuita y de código abierto.

- ¿Se puede utilizar NMAP para escanear de red?? Sí, NMAP está diseñado para el escaneo y el mapeo de la red.

- ¿Cuáles son las ventajas de usar nmap?? Algunas ventajas del uso de NMAP incluyen escaneo de red rápido y detallado, capacidad para identificar sistemas operativos y ayudar en la evaluación de vulnerabilidad.

- ¿Se puede utilizar NMAP para la auditoría de seguridad?? Sí, NMAP se usa comúnmente para la auditoría de seguridad para identificar vulnerabilidades potenciales en redes y sistemas.

- ¿NMAP admite escaneo de puertos específicos por protocolo?? Sí, NMAP admite escaneo de puertos específicos por protocolo utilizando la opción -p.

- ¿Cómo puedo escanear una gama de IP con NMAP?? Para escanear una gama de IP, puede usar el comando “nmap -ss -o <Rango de IP>.”

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es NMAP y cómo lo usas?

NMAP se basa en herramientas de auditoría de red anteriores para proporcionar escaneos rápidos y detallados de tráfico de red. Funciona mediante el uso de paquetes IP para identificar los hosts y los IP activos en una red y luego analizar estos paquetes para proporcionar información sobre cada host e IP, así como los sistemas operativos que están ejecutando.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Cómo usar NMAP con ejemplos

Ejemplosnmap -v scanme.nmap.organizar. Esta opción escanea todos los puertos TCP reservados en el escaneo de la máquina.nmap.organizar .nmap -ss -o scanme.nmap.org/24.NMAP -SV -P 22,53,110,143,4564 198.116.0-255.1-127.nmap -v -ir 100000 -pn -p 80.NMAP -PN -P80 -OX -OX Logs/PB -Port80Scan.Registros XML -OG/PB -Port80Scan.GNMAP 216.163.128.20/20.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Cómo usar NMAP para hacer un escaneo de puertos

Hay varias formas de usar la opción nmap -p: lista de puertos separada por comas: $ nmap -p80,443 localhost.Rango de puertos denotado con guiones: $ nmap -p1-100 localhost.Alias para todos los puertos de 1 a 65535: # nmap -p- localhost.Puertos específicos por protocolo: # nmap -pt: 25, u: 53 <objetivo>Nombre del servicio: # nmap -p smtp <objetivo>

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son los comandos NMAP?

NMAP se utiliza para identificar los dispositivos conectados a una red con la ayuda de paquetes IP. También se puede utilizar para obtener información sobre los servicios que se ejecutan en la red y el sistema operativo.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo usan los hackers nmap?

Sin embargo, los piratas informáticos también pueden usar NMAP para acceder a puertos no controlados en un sistema. Pueden ejecutar NMAP en un enfoque específico, identificar vulnerabilidades y explotarlas. Pero NMAP no solo es utilizado por los piratas informáticos, sino que las compañías de seguridad de TI también lo usan para simular posibles ataques que un sistema puede enfrentar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es nmap en palabras simples?

NMAP, el acrónimo de Network Mapper, es un software de auditoría de seguridad y escaneo de red de código abierto diseñado por Gordon Lyon. Se desarrolla de tal manera que puede analizar rápidamente redes masivas y hosts individuales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 3 funciones principales de NMAP?

NMAP, abreviatura de Network Mapper, es una herramienta gratuita y de código abierto utilizada para la verificación de vulnerabilidad, el escaneo de puertos y, por supuesto, el mapeo de redes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el comando nmap para todo el escaneo de puertos?

El comando nmap que necesitará escanear todos los puertos es “nmap –p– 192.168. 0.1 “, que escanea los puertos de 0 a 65,535. Si desea escanear un solo puerto, el comando para ingresar es “nmap -p 22 192.168. 1.1.”Para escanear una gama de puertos, deberá insertar el siguiente comando en la ventana NMAP:” NMAP -P 1-100 192.168.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabe NMAP un puerto está abierto?

El estado sin filtro significa que se puede acceder a un puerto, pero NMAP no puede determinar si está abierto o cerrado. Solo el escaneo ACK, que se utiliza para asignar conjuntos de reglas de firewall, clasifica los puertos en este estado.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿NMAP es ilegal?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal ejecutar escaneos nmap?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal escanear una red con NMAP?

El uso de NMAP no es exactamente un acto ilegal ya que ninguna ley federal en los Estados Unidos prohíbe explícitamente el escaneo de puertos. El uso efectivo de NMAP puede proteger la red de su sistema de intrusos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal escanear un NMAP?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal escanear portuarios?

El escaneo de puertos no autorizado, por cualquier motivo, está estrictamente prohibido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿NMAP muestra todos los puertos abiertos?

NMAP facilita el escaneo de puertos abiertos incluso para los usuarios iniciales. Puede encontrar una lista de todos los puertos de red abiertos utilizando el siguiente comando nmap. La opción -ST le dice a NMAP que realice una exploración TCP completa. Este tipo de escaneo no requiere privilegios de sudo, pero también puede ser ruidoso.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo puedo probar si un puerto está abierto?

Presione la tecla Windows + R, luego escriba "CMD.exe" y haga clic en Aceptar. Ingresar "Telnet + dirección IP o nombre de host + número de puerto" (mi.gramo., Telnet www.ejemplo.com 1723 o Telnet 10.17. xxx. xxx 5000) Para ejecutar el comando Telnet en el símbolo del sistema y probar el estado del puerto TCP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sé si el puerto 8080 está abierto?

Por ejemplo, para verificar si el puerto 8080 está abierto, escribiría “LSOF -I: 8080” en el terminal. Esto le mostrará una lista de todos los procesos utilizando el puerto 8080.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Los hackers reales usan nmap?

Sin embargo, los piratas informáticos también pueden usar NMAP para acceder a puertos no controlados en un sistema. Pueden ejecutar NMAP en un enfoque específico, identificar vulnerabilidades y explotarlas. Pero NMAP no solo es utilizado por los piratas informáticos, sino que las compañías de seguridad de TI también lo usan para simular posibles ataques que un sistema puede enfrentar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es NMAP Legal en los Estados Unidos?

El uso de NMAP no es exactamente un acto ilegal ya que ninguna ley federal en los Estados Unidos prohíbe explícitamente el escaneo de puertos. El uso efectivo de NMAP puede proteger la red de su sistema de intrusos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedo usar nmap en mí mismo?

Cuando usa NMAP sin NPCAP, generalmente no puede escanear su propia máquina de sí misma (usando una IP de bucle de bucle como 127.0.0.1 o cualquiera de sus direcciones IP registradas). Esta es una limitación de Windows que hemos trabajado en NPCAP, que se incluye en el autoinstalador de Windows.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo es usado NMAP por los hackers?

Sin embargo, los piratas informáticos también pueden usar NMAP para acceder a puertos no controlados en un sistema. Pueden ejecutar NMAP en un enfoque específico, identificar vulnerabilidades y explotarlas. Pero NMAP no solo es utilizado por los piratas informáticos, sino que las compañías de seguridad de TI también lo usan para simular posibles ataques que un sistema puede enfrentar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es el escaneo de puertos ilegal en EE. UU

En el u.S., No existe ley federal para prohibir el escaneo de puertos. A nivel estatal y local, no existen pautas claras.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes meterte en problemas para NMAP?

Cuando se usa correctamente, NMAP ayuda a proteger su red de los invasores. Pero cuando se usa de manera incorrecta, NMAP puede (en casos raros) hacerte demandar, despedir, expulsar, encarcelar o prohibir tu ISP. Reduzca su riesgo leyendo esta guía legal antes de lanzar NMAP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo escane los hackers los puertos?

Escaneos de ping: un escaneo de ping se considera la técnica de escaneo de puertos más simple. También se conocen como solicitudes de Protocolo de mensajes de control de Internet (ICMP). Ping Scans envía a un grupo de varias solicitudes de ICMP a varios servidores en un intento de obtener una respuesta.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se comproban que un puerto está abierto o no?

Presione la tecla Windows + R, luego escriba "CMD.exe" y haga clic en Aceptar. Ingresar "Telnet + dirección IP o nombre de host + número de puerto" (mi.gramo., Telnet www.ejemplo.com 1723 o Telnet 10.17. xxx. xxx 5000) Para ejecutar el comando Telnet en el símbolo del sistema y probar el estado del puerto TCP.