Que datos deben ser enmascarados?

Resumen

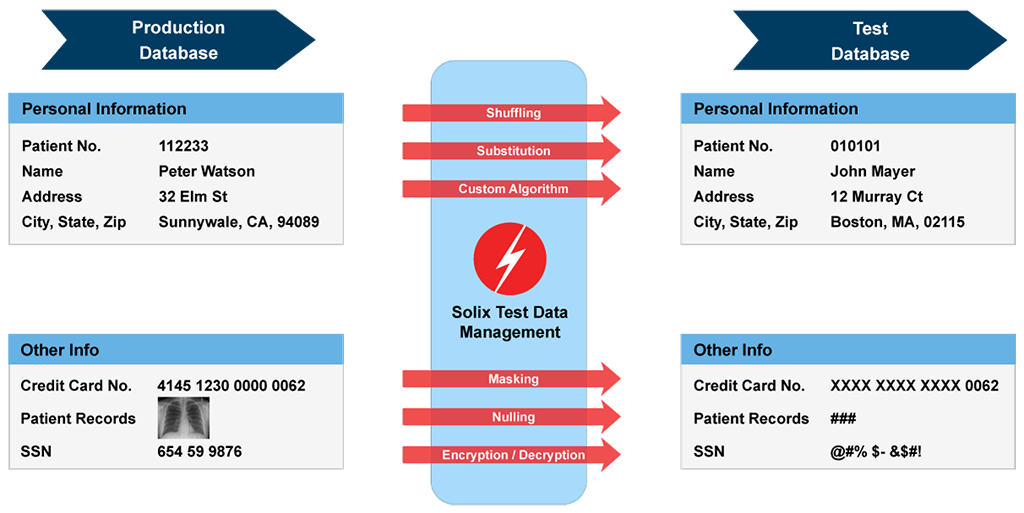

El enmascaramiento de datos es una técnica utilizada para crear una versión realista pero falsa de los datos organizacionales para proteger la información confidencial. Se puede utilizar para diversos fines, como capacitación de usuarios, demostraciones de ventas o pruebas de software. Un ejemplo de enmascaramiento de datos es ocultar información de identificación personal, como ID y nombres de los empleados.

Existen varias razones para implementar el enmascaramiento de datos, incluida la seguridad de los datos, la privacidad de los datos personales y la prevención de violaciones de datos. Las técnicas de ofuscación de datos, como el control de acceso basado en roles, son cruciales para proteger datos confidenciales. Además, el enmascaramiento de datos permite datos de prueba más rápidos y seguros.

En el proceso de enmascaramiento de datos, un conjunto de datos se duplica con datos confidenciales reemplazados por valores ofuscados. El conjunto de datos replicado se usa para probar o capacitar en lugar de usar datos reales.

Durante el proceso de enmascaramiento, se pueden mantener diferentes tipos de relaciones de datos, como las relaciones entre padres e hijos. Las políticas y formatos de enmascaramiento ayudan a descubrir datos confidenciales y sus relaciones en una base de datos de destino.

En la atención médica, el enmascaramiento de datos, también conocido como acceso controlado, se utiliza para ocultar los datos de salud del paciente de ciertos proveedores de atención médica. Ayuda a mantener la privacidad y proteger la información médica confidencial. Se puede ver otro ejemplo de enmascaramiento en el análisis de comportamiento aplicado, donde la prominencia de un estímulo se reduce al introducir un estímulo competidor.

Es importante diferenciar entre el enmascaramiento de datos y la ocultación de datos. Mientras se esconderse involucra variables que no aparecen en absoluto, el enmascaramiento reemplaza los valores con asteriscos en sesiones de traza y depuración.

El cifrado es un método para enmascarar información en los datos y se considera el tipo de enmascaramiento de datos más complejo y seguro. En estudios de investigación, los diferentes tipos de enmascaramiento incluyen etiqueta abierta, enmascaramiento único y ciego y enmascaramiento doble ciego. Estos tipos determinan qué partes involucradas en el estudio saben qué participantes se les ha asignado ciertas intervenciones.

En conclusión, el enmascaramiento de datos es una técnica crítica para proteger la información confidencial y mantener la privacidad de los datos. Tiene varias aplicaciones en diferentes industrias, incluidos los estudios de atención médica y de investigación. Comprender e implementar técnicas efectivas de enmascaramiento de datos es esencial para proteger los datos confidenciales.

Preguntas y respuestas

P: ¿Qué datos requieren enmascaramiento de datos??

R: El enmascaramiento de datos se utiliza para proteger los datos confidenciales y crear alternativas funcionales cuando no se necesitan datos reales. Los ejemplos incluyen esconder información de identificación personal y ofuscando identificaciones y nombres de los empleados.

P: ¿Qué es un ejemplo de datos enmascarados??

R: Los datos enmascarados se pueden utilizar para fines de análisis, capacitación o prueba. Por ejemplo, una versión enmascarada de una tabla de empleados en una base de datos puede ocultar información de identificación personal mientras proporciona datos funcionales para capacitación o pruebas.

P: ¿Cuáles son los motivos del enmascaramiento de datos??

R: El enmascaramiento de datos está impulsado principalmente por la necesidad de seguridad de datos y privacidad de datos personales. Ayuda a prevenir violaciones de datos, garantiza la privacidad por diseño y permite datos de prueba más rápidos y seguros.

P: ¿Qué significa enmascarado en los datos??

R: El enmascaramiento de datos es una técnica de seguridad de datos que implica ofuscar datos confidenciales en un conjunto de datos. Luego se usa la réplica ofuscada en lugar de datos auténticos para fines de prueba o capacitación.

P: Qué tipos de relaciones de datos se mantienen durante el proceso de enmascaramiento?

R: Durante el enmascaramiento de datos, las políticas y formatos de enmascaramiento ayudan a descubrir datos confidenciales y mantener relaciones referenciales (matriz) en una base de datos de destino.

P: ¿Qué es un enmascaramiento de datos en la atención médica??

R: En atención médica, enmascaramiento de datos o acceso controlado, es el proceso de ocultar los datos de salud del paciente de ciertos proveedores de atención médica. Asegura la privacidad y protege la información médica confidencial.

P: ¿Qué es un ejemplo de enmascaramiento en ABA??

R: En el análisis de comportamiento aplicado (ABA), el enmascaramiento se refiere a reducir el poder evocador de un estímulo mediante la introducción de un estímulo competidor. Por ejemplo, un adolescente puede seguir las instrucciones cuando está solo con un padre, pero lucha cuando los compañeros están presentes.

P: ¿Cuál es la diferencia entre el enmascaramiento de datos y la ocultación de datos??

R: La ocultación de datos se refiere a variables que no aparecen en absoluto, mientras que el enmascaramiento de datos reemplaza los valores con asteriscos en las sesiones de traza y depuración.

P: ¿Cuál de las siguientes opciones puede enmascarar información en sus datos??

R: El cifrado es el tipo de enmascaramiento de datos más complejo y seguro que se puede usar para enmascarar información en sus datos.

P: ¿Cuáles son los tipos de enmascaramiento en la investigación??

R: En la investigación, los tipos de enmascaramiento incluyen etiqueta abierta, enmascaramiento de un solo ciego y enmascaramiento doble ciego. Estos determinan qué participantes han sido asignadas intervenciones específicas.

P: ¿Qué es un ejemplo de un estímulo de enmascaramiento??

R: En el enmascaramiento, la prominencia de un estímulo se reduce al introducir un estímulo competidor. Por ejemplo, un adolescente puede encontrar más difícil seguir las instrucciones en presencia de compañeros, enmascarando la efectividad del estímulo inicial.

P: ¿Cuáles son los ejemplos de sonidos de enmascaramiento??

R: Los sonidos de enmascaramiento implican la introducción de sonidos competitivos para disminuir la importancia de un sonido particular. Por ejemplo, mientras lavan los platos y habla, el sonido del agua corriente puede enmascarar la claridad de la conversación.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué datos requieren enmascaramiento de datos?

El enmascaramiento de datos es una forma de crear una versión falsa, pero realista de sus datos organizacionales. El objetivo es proteger los datos confidenciales, al tiempo que proporciona una alternativa funcional cuando no se necesitan datos reales, por ejemplo, en la capacitación del usuario, demostraciones de ventas o pruebas de software.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de datos enmascarados?

Estos datos enmascarados se pueden utilizar para análisis, capacitación o pruebas. Un ejemplo simple de enmascaramiento de datos es ocultar información de identificación personal. Suponga que una organización tiene una tabla de empleados en su base de datos. Tiene la identificación del empleado y el nombre completo de cada uno de sus empleados.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las razones para el enmascaramiento de datos?

Si bien el enmascaramiento de datos se utiliza por diferentes razones, el controlador principal es la seguridad de los datos y la privacidad de los datos personales.Prevención de violación de datos. Las técnicas de ofuscación de datos son la principal defensa contra las violaciones de los datos.Privacidad por diseño.Control de acceso basado en roles.Datos de prueba más rápidos y seguros.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué significa enmascarado en los datos?

El enmascaramiento de datos es una técnica de seguridad de datos en la que se copia un conjunto de datos pero con datos confidenciales ofuscados. Esta réplica benigna se usa luego en lugar de los datos auténticos para fines de prueba o capacitación.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Qué tipos de relaciones de datos se mantienen durante el proceso de enmascaramiento

Políticas de enmascaramiento y formatos de enmascaramiento

El descubrimiento de datos le permite descubrir datos confidenciales y relaciones referenciales (matriz) en una base de datos de destino, y generar un modelo de datos confidencial que contiene todas las columnas y metadatos confidenciales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es el enmascaramiento de datos en la atención médica?

En el enmascaramiento de datos de registros de salud electrónicos (EHR), o acceso controlado, es el proceso de ocultar los datos de salud del paciente de ciertos proveedores de atención médica.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de enmascarar en ABA?

El enmascaramiento es cuando disminuye la relevancia de un estímulo. Un estímulo competidor bloquea el poder evocador del estímulo, disminuyendo su efectividad. Por ejemplo, un adolescente puede seguir las instrucciones cuando está solo con un padre, tener un momento más difícil cuando los compañeros estén presentes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre el enmascaramiento de datos y la ocultación de datos?

La diferencia entre el escondite y el enmascaramiento es que las variables ocultas no aparecen en absoluto, y los valores enmascarados se reemplazan con asteriscos en sesiones de traza y depuración.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál de las siguientes opciones puede enmascarar información en sus datos?

Encriptación. El cifrado es el tipo de enmascaramiento de datos más complejo, y más seguro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los tipos de enmascaramiento en la investigación?

Los tipos de enmascaramiento incluyen ninguna etiqueta abierta, enmascaramiento de ciegas individuales y enmascaramiento doble ciego. Las partes involucradas en el juicio saben qué participantes han sido asignados qué intervenciones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de un estímulo de enmascaramiento?

El enmascaramiento es cuando disminuye la relevancia de un estímulo. Un estímulo competidor bloquea el poder evocador del estímulo, disminuyendo su efectividad. Por ejemplo, un adolescente puede seguir las instrucciones cuando está solo con un padre, tener un momento más difícil cuando los compañeros estén presentes.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los ejemplos de sonidos de enmascaramiento?

Por ejemplo, digamos que estás lavando platos y hablando con alguien en el otro extremo de la cocina. Cuando el agua no funciona, puedes escuchar a la otra persona perfectamente. Si enciende el agua, el ruido del agua corriente "máscaras" el sonido de su voz.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué determina qué reglas de enmascaramiento de datos están disponibles?

El tipo de datos de campo determina las reglas de enmascaramiento que puede aplicar a él. Campos que no puede enmascarar No muestre una lista de reglas de enmascaramiento. y agregue el diccionario de archivos relacional o plano o la conexión de almacenamiento a la tarea.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los tres tipos básicos de máscaras?

Los productos de tela poco tejidos proporcionan la menor protección y los productos finamente tejidos en capas ofrecen más protección, máscaras quirúrgicas desechables bien ajustadas y los KN95 ofrecen aún más protección y respiradores aprobados por NIOSH bien ajustados (incluidos N95) ofrecen el más alto nivel de protección.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de efecto de enmascaramiento?

El enmascaramiento simultáneo ocurre cuando un sonido se hace inaudible por un ruido o sonido no deseado de la misma duración que el sonido original. Por ejemplo, un pico poderoso a 1 kHz tenderá a enmascarar un tono de nivel inferior en 1.1 kHz. Además, se pueden percibir dos tonos sinusoidales a 440 y 450 Hz.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál de los siguientes son ejemplos de un agente de enmascaramiento?

El agente de enmascaramiento elimina las impurezas de la reacción química. Ejemplo: EDTA (ácido tetraacético de etilendiamina) sirve como agente de enmascaramiento en la determinación espectrofotométrica de cobre con trietilenetetramina.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tipo de relaciones de datos se mantienen durante el proceso de enmascaramiento?

Una definición de enmascaramiento define una operación de enmascaramiento de datos que se implementará en una o más tablas en una base de datos. Definiciones de enmascaramiento columnas de tabla asociada con formatos para usar para enmascarar los datos. También mantienen la relación entre columnas que no se declaran formalmente en la base de datos utilizando columnas relacionadas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué significa 3 máscara enfrentada?

Los japoneses dicen que tienes tres caras. La primera cara, te muestras al mundo. La segunda cara, te muestras a tus amigos cercanos y a tu familia. La tercera cara, nunca muestras a nadie. Es el reflejo más verdadero de quién eres.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es el tipo de máscara simple?

El tipo de máscara simple permite a los usuarios ingresar a caracteres alfabéticos, numéricos o alfanuméricos en posiciones específicas. Por ejemplo, números de teléfono, códigos postales y números de Seguro Social.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los ejemplos de enmascaramiento de fallas?

Ejemplo de enmascaramiento de fallas

Para este sistema, la secuencia de operación típica sería: 1. Se abre la puerta de guardia #1: las salidas del controlador de seguridad se abren y la máquina se detiene. 2. Se abre la puerta de guardia #2: las salidas del controlador de seguridad permanecen abiertas y la máquina permanece detenida.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué significan las dos máscara cara?

Las dos máscaras están asociadas con el drama griego antiguo con las caras sonrientes y fruncidas. Son las máscaras de comedia y tragedias que se usaron en la antigua Grecia durante la Edad de Oro, alrededor de 500 a 300 aC, y se combinan para mostrar los dos extremos de la psique humana.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es el tipo de enmascaramiento?

La herramienta Type Mask no crea una nueva capa. En cambio, crea una selección en la capa activa. Esta es la herramienta de elección para llenar texto con una imagen o cortar texto de una imagen para que el fondo se muestre a través de. Una selección es una selección, no importa cómo se creó.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son dos ejemplos de agentes de enmascaramiento?

El cianuro de potasio es un agente de enmascaramiento efectivo para grandes cantidades de cationes; De manera similar, se han empleado trietanolamina y 2,3 dimercaptopropanol en varios estudios [17-20].

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tan efectivo es el doble enmascaramiento en comparación con N95?

A partir de los resultados, el doble enmascaramiento reducirá sustancialmente la exposición de los usuarios, ya que se encontró que la eficiencia de filtración mejora en un 500%. Los datos indican que la combinación de una máscara facial de 3 capas y una máscara facial de tela aumenta la efectividad de la filtración y es comparable con la de los respiradores N95.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el significado de la máscara de cara oscura?

En términos de personalidad, una máscara roja y de color oscuro representa imprudencia y agresividad; Una máscara amarilla o ligera caracteriza la tontería y la incompetencia; y una máscara negra o de color oscuro ejemplifica un personaje ansioso y socialmente marginado.