¿Qué es el sistema de seguridad del perímetro??

Resumen del artículo:

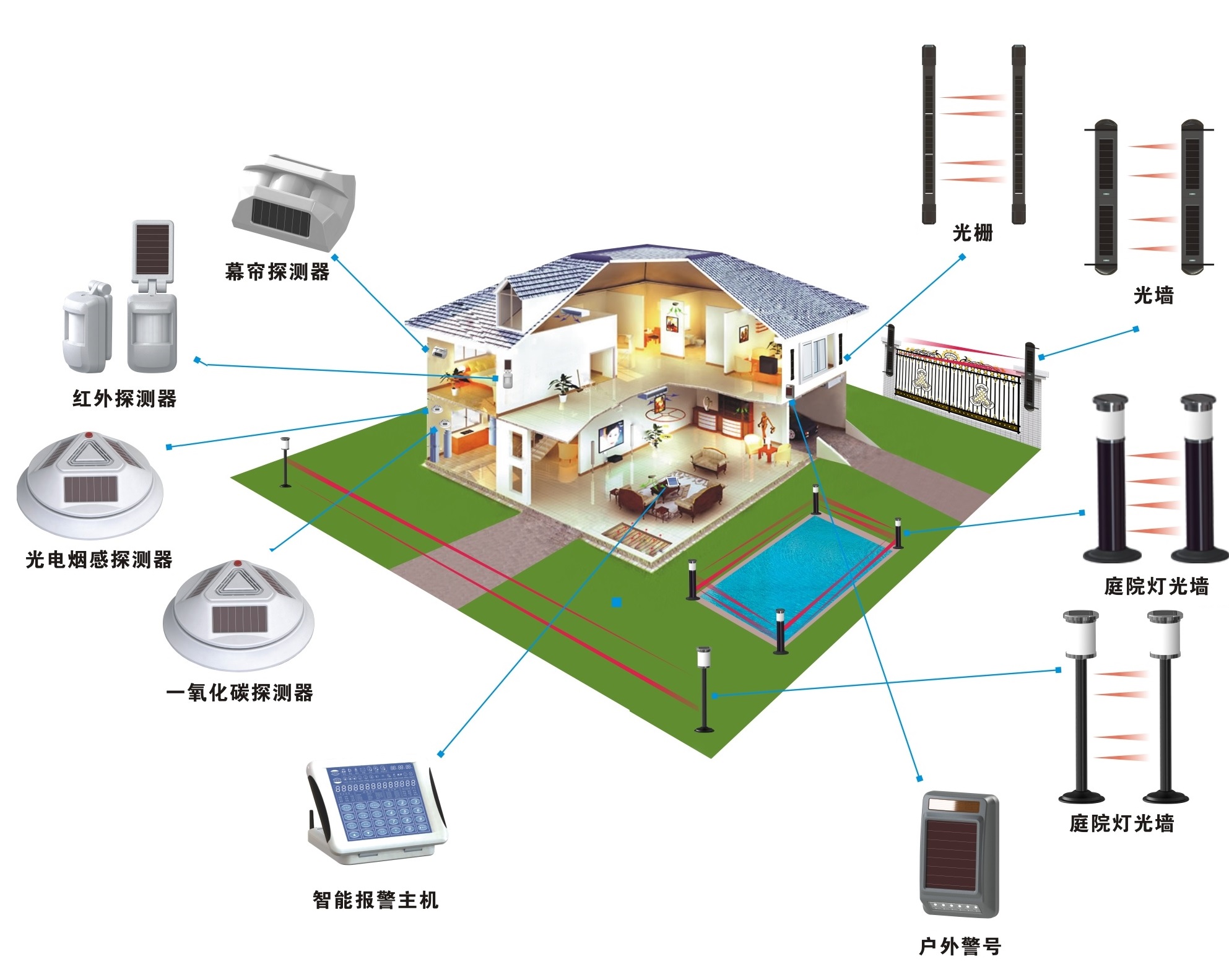

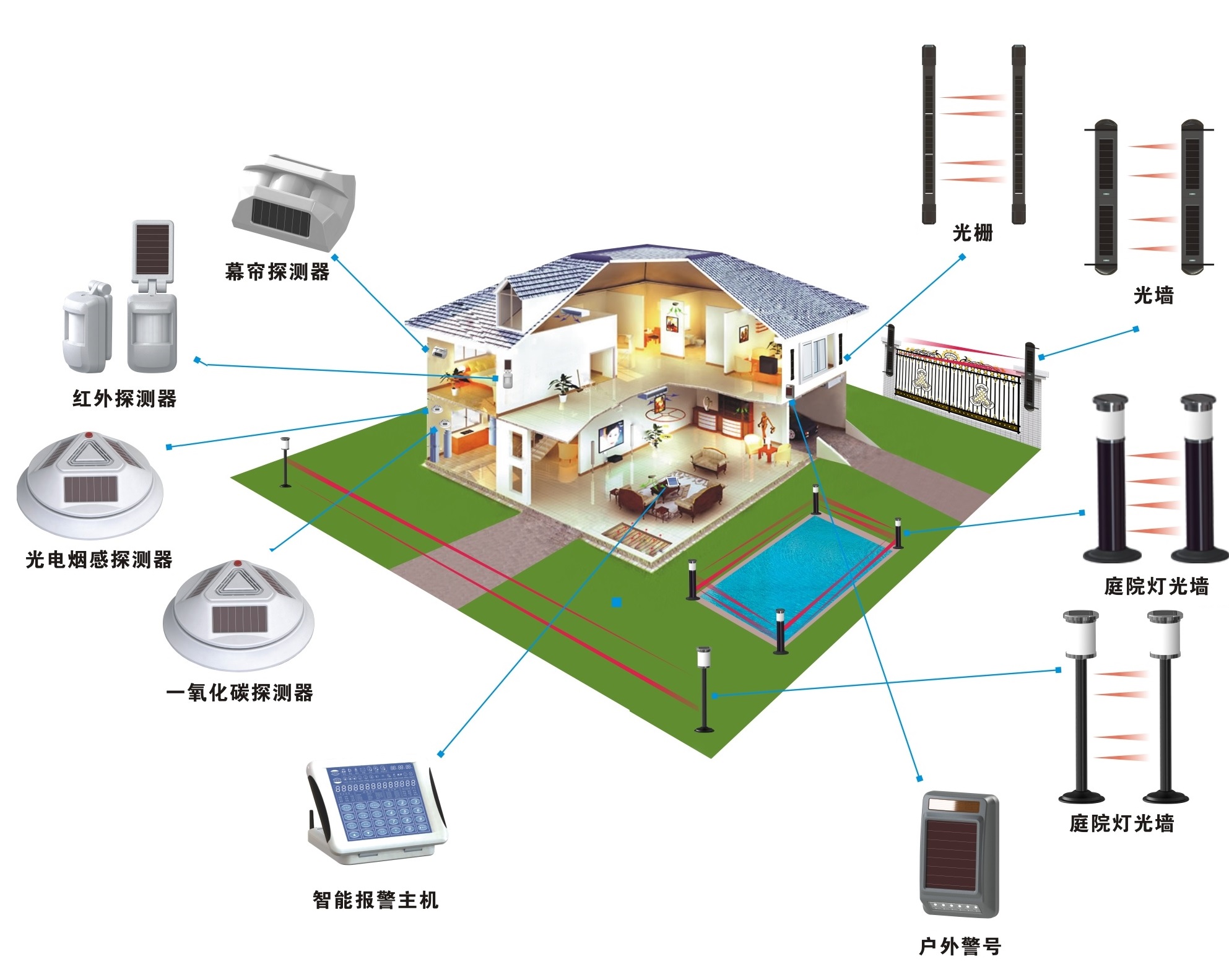

La seguridad del perímetro implica varias medidas, como detección de videos, detección de intrusos, control de acceso, cercas de seguridad y puertas, y barreras y bolardos. Sin embargo, un inconveniente de la seguridad basada en perímetro es su naturaleza estática. Con el avance de la tecnología, las aplicaciones, los dispositivos y los usuarios han migrado más allá del límite de LAN tradicional, haciéndolos no confiables desde un punto de vista arquitectónico.

Preguntas y respuestas:

1. ¿Cuál es un ejemplo de seguridad perimetral??

Un ejemplo de seguridad del perímetro incluye detección de video, detección de intrusos, control de acceso, cercas de seguridad y puertas, y barreras y bolardos.

2. ¿Cuáles son los inconvenientes de la seguridad basada en perímetro??

El mayor inconveniente de la seguridad basada en perímetro es su naturaleza estática. No se adapta a los avances en tecnología y la migración de aplicaciones, dispositivos y usuarios más allá del límite de LAN tradicional.

3. ¿Cuál es la diferencia entre la seguridad del perímetro y la seguridad física??

La seguridad física se centra en controlar el acceso a edificios o áreas, incluido el bloqueo de puertas y administrar quién tiene acceso y cuándo. La seguridad del perímetro, por otro lado, se refiere a medidas tomadas para asegurar los límites físicos de un edificio o área, como cercas y puertas.

4. ¿Qué es la seguridad de la red perimetral??

La seguridad de la red perimetral se refiere a la implementación de hardware y software de red para evitar que la actividad maliciosa ingrese a la red. Esto incluye enrutamiento, conmutación, hardware de seguridad y software utilizado para fortalecer las operaciones de red.

5. ¿Quién necesitaría un sistema de seguridad perimetral??

Los propietarios a menudo usan sistemas de seguridad perimetrales para mantener la seguridad de sus instalaciones. Estos sistemas se pueden usar alrededor de cercas y paredes, cubriendo un área grande del perímetro exterior y se pueden combinar con iluminación de seguridad para una disuasión mejorada.

6. ¿Cuál es la forma más común de dispositivos de seguridad del perímetro??

La iluminación es la forma más común de dispositivos o mecanismos de seguridad perimetral. La iluminación adecuada en todo el sitio facilita la identificación fácil del personal y la detección de intrusiones.

7. ¿Cuál es el problema principal con una seguridad de red basada en perímetro??

El problema principal con la seguridad de la red basada en perímetro es la suposición de que todo en la red interna se puede confiar en. Esta estrategia se basa en contramedidas desplegadas en puntos de entrada y salida bien definidos, a menudo con vistas a posibles amenazas desde adentro.

8. ¿Cuáles son los dos tipos de seguridad perimetral??

Los dos tipos de barreras utilizadas para la protección del perímetro son las barreras naturales (como el terreno o los cuerpos de agua) y las barreras estructurales (como paredes o cercas).

9. ¿Es el perímetro una VPN??

Perímetro 81 es un proveedor de VPN que utiliza tecnología de cifrado avanzada (CIPHER AES-256) para asegurar el tráfico y los datos de Internet.

10. ¿Por qué necesitas seguridad perimetral??

La seguridad perimetral actúa como la primera línea de defensa para proteger los activos, la información y las personas. Asegura que exista tecnología avanzada para evitar intrusiones no autorizadas y mantener un entorno seguro.

11. ¿Por qué tendrías una red perimetral??

Una red perimetral, también conocida como zona desmilitarizada (DMZ), proporciona una conectividad segura entre diferentes entornos de red, incluidas las redes en la nube, las redes de centros de datos físicos, e Internet, e Internet.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de seguridad perimetral?

La seguridad del perímetro puede incluir detección de video, detección de intrusos, control de acceso, cercas de seguridad y puertas, y barreras y bolardos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los inconvenientes de la seguridad basada en perímetro?

El mayor problema con la seguridad basada en perímetro es que es de naturaleza estática. A lo largo de los años, las aplicaciones, los dispositivos y los usuarios han migrado fuera del límite de LAN tradicional y, por lo tanto, no están confiados desde el punto de vista arquitectónico.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la diferencia entre la seguridad del perímetro y la seguridad física?

La seguridad física es la parte más básica e importante de la seguridad de la información. No se trata solo de bloquear la puerta, sino también de saber quién tiene acceso a qué, cuándo, dónde y cómo. Los perímetros de seguridad física se utilizan para identificar los límites físicos de un edificio o área y controlar el acceso a él.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es la seguridad de la red perimetral?

Un perímetro de red se refiere al hardware de la red y el software diseñado e implementado para evitar que las actividades maliciosas ingresen a la red. En este caso, los perímetros incluyen todo el enrutamiento de red, el cambio, el hardware de seguridad y el software de seguridad utilizado para fortalecer y mantener las operaciones de red seguras.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Quién necesitaría un sistema de seguridad perimetral?

Muchos propietarios usan este tipo de sistema para garantizar que su perímetro permanezca seguro. Estos sistemas de detección se pueden usar en torno a cercas y paredes. También se utilizan para cubrir una gran área del perímetro exterior. Algunos sistemas se pueden usar en combinación con iluminación de seguridad para disuadir a los visitantes no deseados.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la forma más común de dispositivos de seguridad del perímetro?

Encendiendo

La iluminación es la forma más común de dispositivos o mecanismos de seguridad perimetral. Todo su sitio debe estar claramente iluminado. Esto proporciona una fácil identificación del personal y facilita la nota de las intrusiones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el problema principal con una seguridad de red basada en perímetro?

El problema principal con una estrategia de seguridad de red basada en perímetro en la que se implementan contramedidas en un puñado de puntos de entrada y salida bien definidos a la red es que se basa en el supuesto de que todo en la red interna se puede confiar en.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los dos tipos de seguridad perimetral?

Hay dos tipos de barreras utilizadas para la protección del perímetro: barreras naturales y barreras estructurales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es el perímetro una VPN?

Sí, Perímetro 81 es uno de los proveedores de VPN más seguros del mercado. Al igual que la mayoría de las otras herramientas de calidad, este servicio basado en la nube utiliza CIPHER AES-256 para cifrar su tráfico de Internet y otros datos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué necesitas seguridad perimetral?

La seguridad perimetral es la primera línea de defensa para proteger sus activos, información y personas que utilizan tecnología avanzada. Así como la piel humana protege al cuerpo contra el entorno externo y las infecciones, el sistema de seguridad del perímetro está diseñado para mantener alejada la intrusión no autorizada en su propiedad.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué tendrías una red perimetral?

Las redes perimetrales, a veces llamadas zonas desmilitarizadas (DMZ), ayudan a proporcionar una conectividad segura entre redes en la nube, las redes de centros de datos físicos, e Internet, e Internet.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son las ventajas y desventajas de la seguridad perimetral?

La principal ventaja de la protección del perímetro es su diseño simple. La principal desventaja es que protege solo las aberturas. Si el ladrón estalle a través de una pared, viene a través del sistema de ventilación o se queda atrás después del cierre, la protección del perímetro es inútil.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Quién puede rastrearte a través de una VPN?

Providentes de servicios de Internet (ISP): su ISP sabe todo lo que hace en línea, incluso si está utilizando una VPN. Conocen sus búsquedas, los sitios web que visita y las aplicaciones con las que se involucra.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Quién puede rastrearme con una VPN?

Sin embargo, una VPN mantiene su actividad de navegación segura. Incluso aquellos que pueden ver que usan una VPN (yo.mi., Su ISP, los sitios web que visita o incluso los piratas informáticos) no pueden acceder a sus datos, ubicación real o ninguna información confidencial.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el problema principal con una seguridad de red basada en perímetro?

El problema principal con una estrategia de seguridad de red basada en perímetro en la que se implementan contramedidas en un puñado de puntos de entrada y salida bien definidos a la red es que se basa en el supuesto de que todo en la red interna se puede confiar en.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Se puede rastrear mi teléfono si uso VPN?

Para ser honesto, la respuesta es un desafortunado sí. Una VPN puede cambiar su dirección IP y cifrar sus datos, pero no puede garantizar el anonimato completo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede decir si estoy usando una VPN?

No. El software VPN cifra sus conexiones en línea. Eso hace que sea imposible para cualquiera ver lo que haces. El ISP puede decir que está utilizando una dirección IP diferente de la que le asignó y descubra que está usando una VPN.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Qué no hacer al usar VPN

Una VPN no te hará completamente anónimo.Su privacidad depende de su servicio VPN.Es ilegal usar una VPN en algunos países.Los buenos servicios de VPN cuestan dinero.Usar una VPN ralentiza sus velocidades de conexión.VPN aumenta el consumo de datos.Algunos servicios en línea prohíben a los usuarios de VPN.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabe si su dirección IP está siendo monitoreada?

Simplemente no hay forma de saber quién ejecuta su dirección IP a través de ningún tipo de servicio de búsqueda IP. Podría ser su banco, su agente inmobiliario o un adolescente conocedor de la tecnología que también es un hacker. Es posible rastrearse por alguien, un acosador, un investigador o incluso un criminal, via su dirección IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Una VPN detiene a su proveedor de Internet?

Una VPN oculta la dirección IP de su dispositivo y cifra todo lo que hace en línea, lo que lo hace anónimo. Entonces sí, una VPN te esconde de tu ISP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Una VPN bloquea su Internet?

Una VPN encripta y oculta todo su tráfico en línea. Oculta su dirección IP, ubicación y todas las actividades digitales, incluidas las descargas, la transmisión y las actividades de juego. Una VPN oculta su historial de navegación de su ISP, sitios web, fisoteros en línea e incluso del gobierno.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Está bien dejar VPN todo el tiempo?

La respuesta corta es: sí, debe mantener su VPN en todo momento. Al encriptar el tráfico que envía y recibe, las VPN pueden evitar que sus datos personales sean interceptados por terceros. Estos datos incluyen su historial de navegación web, ubicación física, dirección IP y más.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede rastrear mi dirección IP sin que yo lo sepa?

En algunas circunstancias, una persona puede ubicar la ciudad o el área general en la que se encuentra. Pero no pueden obtener su dirección física; Aunque su dirección IP se enlaza a una ubicación geográfica, no es lo suficientemente específico como para encontrarlo. Cualquiera que traza su dirección IP solo podría llegar a su proveedor de servicios de Internet.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede espiarte con tu dirección IP?

Su dirección IP es esencial para enviar y recibir información en línea. Pero si un hacker conoce su dirección IP, puede usarla para aprovechar información valiosa sobre usted. Usándolo como punto de partida en un ataque más amplio, podrían hackear su dispositivo o interceptar su tráfico en línea, solo para empezar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué no te protegerá una VPN de

Una VPN lo ayuda a permanecer invisible y detrás de escena, pero no le da inmunidad contra los riesgos en línea como malware, ransomware, ataques de phishing o incluso virus informáticos. Ahí es donde entra su software antivirus.