¿Qué es la inundación de IP??

Resumen del artículo:

Un ataque popular de denegación de servicio es el ataque de inundación IP, donde un servidor público se inunda con solicitudes de conexión de direcciones IP de origen inválidas o inexistentes, con la intención de negar el acceso legítimo al completar. Para desactivar la detección de inundaciones IP, puede deshabilitarla en la página de configuración del firewall. El comando de inundación de ping se puede usar para probar el rendimiento de la red bajo una carga pesada enviando una gran cantidad de paquetes lo más rápido posible. Un ataque de inundación de ping es un ataque de denegación de servicio en el que el atacante abruma el dispositivo objetivo con los paquetes de eco-requisito de ICMP, lo que hace que se vuelva inaccesible para el tráfico normal. Es mejor evitar habilitar la detección de inundaciones de IP y garantizar que la configuración de seguridad de su enrutador sea precisa. Si alguien ataca a su IP, puede usarla para confiscar información valiosa y potencialmente hackear su dispositivo o robar su identidad. Tener una fuga de IP no tiene que ser preocupante, ya que todo lo que necesita hacer es cambiar su dirección IP para solucionar el problema. Las inundaciones de ping se consideran ilegales, ya que implica enviar paquetes de solicitud de eco de Ping ICMP en grandes cantidades a la computadora o red de destino. Los ataques de inundación de ping son una forma de ataque DDoS donde el dispositivo receptor está inundado con solicitudes de eco de ICMP. Los términos “inundación de ping” y “inundación ICMP” a menudo se usan indistintamente para describir este tipo de ataque.

Preguntas y respuestas:

1. ¿Qué es el ataque de inundación de IP??

Un ataque de denegación de servicio popular es inundar un servidor público con solicitudes de conexión de direcciones IP de origen inválidas o inexistentes. La intención de este ataque es utilizar las ranuras disponibles para las solicitudes de conexión y, por lo tanto, negar el acceso legítimo de completar.

2. ¿Cómo apago las inundaciones de IP??

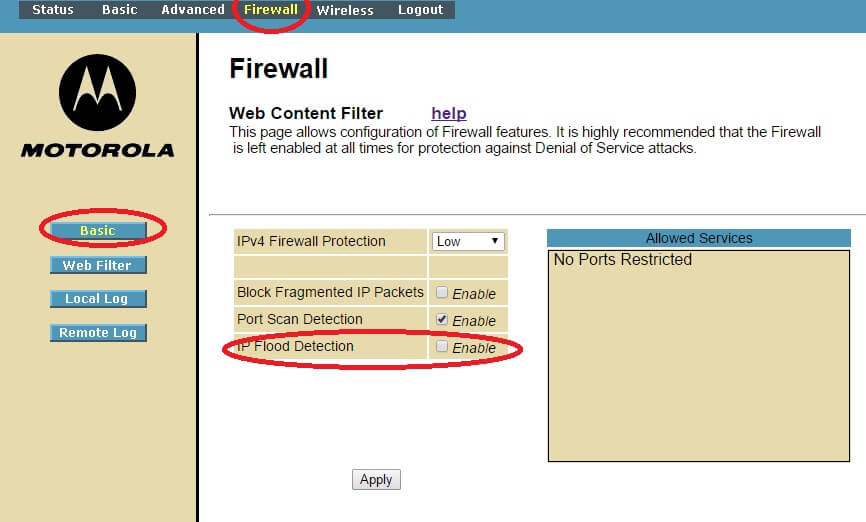

Para desactivar la detección de inundaciones de IP, puede ir a la página de configuración del firewall y deshabilitar o desmarcar la opción de detección de inundaciones IP.

3. ¿Cuál es el comando de inundación de ping??

El comando de inundación de ping se puede usar para probar el rendimiento de la red bajo carga pesada. Requiere acceso raíz para ejecutar, o puede usar el comando “sudo” para ejecutarlo como superusador. El comando envía una gran cantidad de paquetes lo más rápido posible.

4. ¿Cómo funciona un ataque de inundación de ping?

Una inundación de ping es un ataque de denegación de servicio en el que el atacante abruma un dispositivo dirigido con paquetes de eco-requisito ICMP. Esto hace que el objetivo se vuelva inaccesible para el tráfico normal. Cuando el tráfico de ataque proviene de múltiples dispositivos, se convierte en un ataque distribuido de denegación de servicio (DDoS).

5. ¿Debo habilitar la detección de inundaciones de IP??

Es mejor evitar encender la detección de inundaciones de IP y, en su lugar, asegurarse de que la configuración de seguridad de su enrutador sea precisa. La capacidad de llevar a cabo una inundación de ping depende de que los atacantes conozcan la dirección IP del objetivo.

6. ¿Qué sucede si alguien ataca tu IP??

Si alguien conoce su dirección IP, puede usarla para confiscar información valiosa, incluida su ubicación e identidad en línea. Podrían piratear su dispositivo o robar su identidad. Cambiar su dirección IP puede ayudar a mitigar este problema.

7. ¿Debo encender la detección de inundaciones de IP??

Habilitar la detección de inundaciones de IP podría afectar negativamente el rendimiento de su enrutador y ralentizar significativamente su red. Es mejor evitar encender esta característica y garantizar la precisión de la configuración de seguridad de su enrutador.

8. ¿Es malo tener una fuga de IP??

Tener su dirección IP filtrada no debería ser una gran preocupación. Podría dar como resultado recibir spam o acceso restringido a ciertos servicios. En casos extremos, un hacker podría hacerse pasar por ti. Sin embargo, cambiar su dirección IP puede resolver el problema.

9. ¿Es ilegal la inundación de ping??

Sí, enviar paquetes de solicitud de eco de Ping ICMP en grandes cantidades a computadoras, enrutadores o computadoras individuales conectadas a cualquier red se considera ilegal.

10. ¿Ping inunda lo mismo que un ataque DDoS??

Sí, un ataque de inundación de ping, también conocido como un ataque de inundación de ICMP, es una forma de ataque DDoS. Implica enviar una gran cantidad de solicitudes de eco de ICMP (pings) para abrumar el dispositivo destinatario.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es el ataque de inundación de IP?

Un ataque de denegación de servicio popular es inundar un servidor público con solicitudes de conexión de direcciones IP de origen inválidas o inexistentes. La intención de este ataque es utilizar las ranuras disponibles para las solicitudes de conexión y, por lo tanto, negar el acceso legítimo de completar.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo apago las inundaciones de IP?

Entonces…. ¿Cómo apago la detección de inundaciones IP? Encontré una asistencia en línea de la siguiente manera: Ingrese http: // 192.168.0.1 en la barra de direcciones. En la página de estado, haga clic en Firewall. En la página del firewall, deshabilite/desactive la detección de inundaciones de IP.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el comando de inundación de ping?

Inundar una red que usa ping para probar el rendimiento

Puede usar Ping Flood para probar el rendimiento de su red bajo una carga pesada. La opción de Ping Flood -f requiere Root para ejecutar. De lo contrario, aplique sudo a su comando de ping para inundar un anfitrión. Este comando envía una gran cantidad de paquetes lo antes posible.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo funciona un ataque de inundación de ping

Una inundación de ping es un ataque de denegación de servicio en el que el atacante intenta abrumar un dispositivo dirigido con paquetes de eco de eco de ICMP, lo que hace que el objetivo se vuelva inaccesible para el tráfico normal. Cuando el tráfico de ataque proviene de múltiples dispositivos, el ataque se convierte en un DDoS o un ataque de denegación de servicio distribuido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Debo habilitar la detección de inundaciones de IP?

Es mejor evitar activar esta función y verificar que la configuración de seguridad de su enrutador sea precisa. La capacidad de llevar a cabo una inundación de ping depende de que los atacantes conozcan la dirección IP del objetivo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué sucede si alguien ataca tu IP?

Su dirección IP es esencial para enviar y recibir información en línea. Pero si un hacker conoce su dirección IP, puede usarla para confiscar información valiosa, incluida su ubicación e identidad en línea. Usando esta información como punto de partida, podrían hackear su dispositivo o robar su identidad, solo para empezar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Debo encender la detección de inundaciones de IP?

Muchos enrutadores ofrecen un "Prevención de inundaciones de IP" opción que puede comprometerse manualmente; Sin embargo, esto podría tener un impacto negativo en el rendimiento de su enrutador y ralentizar significativamente su red. Es mejor evitar activar esta función y verificar que la configuración de seguridad de su enrutador sea precisa.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es malo tener una fuga de IP?

No, no debes preocuparte si alguien tiene tu dirección IP. Si alguien tiene su dirección IP, podría enviarle spam o restringir su acceso a ciertos servicios. En casos extremos, un hacker podría hacerse pasar por ti. Sin embargo, todo lo que necesita hacer para solucionar el problema es cambiar su dirección IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal la inundación de ping?

Es inundación de ping ilegal Es ilegal enviar paquetes de solicitud de eco de ping icmp en grandes cantidades a la computadora de destino, un enrutador dirigido y computadoras individuales conectadas a cualquier red.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Está ping una inundación ddos?

El ataque de inundación de Ping, comúnmente llamado Ataque de inundación ICMP, es una forma de ataque DDoS en el que un atacante inunda el dispositivo receptor al abrumarlo con las solicitudes de eco de ICMP, también conocido como pings.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es una inundación de ping igual que un ataque DDoS

El ataque de inundación de Ping, comúnmente llamado Ataque de inundación ICMP, es una forma de ataque DDoS en el que un atacante inunda el dispositivo receptor al abrumarlo con las solicitudes de eco de ICMP, también conocido como pings.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Debo apagar mi dirección IP?

Usando la dirección IP, las computadoras pueden recibir información. Sin embargo, las direcciones IP también se pueden usar para rastrear la ubicación aproximada del usuario y la actividad web, por lo que es imprescindible esconderse si desea permanecer privado en línea.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Por qué se debe deshabilitar el reenvío de IP?

El host remoto tiene el reenvío de IP habilitado. Un atacante puede explotar esto para enrutar paquetes a través del host y potencialmente pasar por alto algunos firewalls / enrutadores / filtrado NAC. A menos que el host remoto sea un enrutador, se recomienda que deshabilite el reenvío de IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Da miedo si alguien tiene su dirección IP?

¿Debería preocuparme si alguien tiene mi dirección IP no, no debería preocuparse si alguien tiene su dirección IP?. Si alguien tiene su dirección IP, podría enviarle spam o restringir su acceso a ciertos servicios. En casos extremos, un hacker podría hacerse pasar por ti.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Debería tener miedo si alguien tiene mi IP?

No es un problema si alguien ve su dirección IP a menos que planee hacer algo ilegal con ella. Podrían hacerse pasar por usted, robar su información, localizar su dirección de casa o enviarle spam o malware. La forma más fácil de evitar esto es cambiando su dirección IP con una VPN.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es malo si mi dirección IP es visible?

Si alguien tiene su dirección IP, podría enviarle spam o restringir su acceso a ciertos servicios. En casos extremos, un hacker podría hacerse pasar por ti. Sin embargo, todo lo que necesita hacer para solucionar el problema es cambiar su dirección IP.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es malo si mi dirección IP está expuesta?

Su dirección IP es esencial para enviar y recibir información en línea. Pero si un hacker conoce su dirección IP, puede usarla para aprovechar información valiosa sobre usted. Usándolo como punto de partida en un ataque más amplio, podrían hackear su dispositivo o interceptar su tráfico en línea, solo para empezar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Alguien puede espiarme con mi dirección IP?

Dado que su dirección IP proporciona información sobre sitios web y aplicaciones sobre la ubicación de su red, cualquier persona que sea experta en tecnología puede usar esta información para rastrear dónde está. Y lamentablemente, es difícil saber si alguien te está espiando a través de tu IP o no.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se filtró mi IP?

Cuando usa una VPN, oculta su ISP DNS original bajo el DNS VPN anónimo. Pero a veces, cuando los usuarios solicitan el DNS para que abra un sitio web, omite la dirección IP de la VPN y accede a la dirección IP ISP del usuario directamente, causando lo que se llama Fuga de DNS.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes ir a la cárcel por ddos?

El uso de servicios de arranque y más estrés para llevar a cabo un ataque DDoS se castiga bajo la Ley de Fraude y Abuso de la Computación (18 U.S.C. § 1030), y puede dar lugar a cualquiera o una combinación de las siguientes consecuencias: incautación de computadoras y otros dispositivos electrónicos. Arresto y enjuiciamiento penal.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuánto tiempo vas a la cárcel por DDoS?

El uso de servicios de entrenador y estresers también viola esta ley. Si es declarado culpable de causar daño intencional a una computadora o servidor en un ataque DDoS, podría ser acusado de una sentencia de prisión de hasta 10 años. Si cree que es víctima de un ataque DDoS, debe buscar asesoramiento legal lo antes posible.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Es ping de la muerte ddos

Un ataque de Ping of Death (POD) es una forma de ataque DDoS en el que un atacante envía las solicitudes simples de ping del dispositivo destinatario como paquetes IP fragmentados que son de gran tamaño o malformados. Estos paquetes no se adhieren al formato del paquete IP cuando se vuelven a montar, lo que lleva a errores de memoria/memoria y se bloquea el sistema.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puedes ddos simplemente haciendo ping a un servidor?

Una inundación de ping es un ataque de denegación de servicio en el que el atacante intenta abrumar un dispositivo dirigido con paquetes de eco de eco de ICMP, lo que hace que el objetivo se vuelva inaccesible para el tráfico normal. Cuando el tráfico de ataque proviene de múltiples dispositivos, el ataque se convierte en un DDoS o un ataque de denegación de servicio distribuido.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Es ilegal la amenaza DDOS?

Participar en ataques distribuidos de denegación de servicios (DDoS) y servicios DDOS para contratar es ilegal. El FBI y otras agencias de aplicación de la ley investigan los ataques de DDoS como delitos cibernéticos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo sabe si su dirección IP está siendo monitoreada?

Simplemente no hay forma de saber quién ejecuta su dirección IP a través de ningún tipo de servicio de búsqueda IP. Podría ser su banco, su agente inmobiliario o un adolescente conocedor de la tecnología que también es un hacker. Es posible rastrearse por alguien, un acosador, un investigador o incluso un criminal, via su dirección IP.