¿Qué datos son confidenciales??

chat_message_1_my “icon_show =” 0 “en segundo plano =”#e0f3ff “padding_right =” 30 “padding_left =” 30 “border_radius =” 30 “] ¿Cuáles son las consecuencias de fugas de datos confidenciales?

Las consecuencias de la fuga de datos confidenciales pueden ser graves. Puede conducir a pérdidas financieras, daños a la reputación, consecuencias legales y pérdida de confianza del cliente. Además, los datos confidenciales filtrados se pueden utilizar para el robo de identidad, el fraude y otras actividades maliciosas. Las organizaciones también pueden enfrentar sanciones y multas regulatorias por no proteger los datos confidenciales.

[/wpremark]

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se pueden proteger los datos confidenciales?

Los datos confidenciales se pueden proteger a través de diversas medidas, que incluyen cifrado, controles de acceso, contraseñas seguras, copias de seguridad de datos regulares, capacitación de empleados sobre seguridad de datos e implementación de protocolos y políticas de seguridad. Además, las organizaciones pueden usar soluciones de prevención de pérdidas de datos, monitoreo de redes y evaluaciones de vulnerabilidad para identificar y mitigar los riesgos potenciales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el papel de las regulaciones de privacidad de datos?

Las regulaciones de privacidad de datos juegan un papel crucial en la protección de datos confidenciales. Estas regulaciones establecen estándares sobre cómo las organizaciones deben manejar y salvaguardar la información personal y confidencial. Proporcionan pautas para la recopilación de datos, consentimiento, almacenamiento y divulgación. El cumplimiento de estas regulaciones ayuda a garantizar que se respeten los derechos de privacidad de las personas y que las organizaciones tomen medidas apropiadas para proteger los datos delicados.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las medidas de seguridad comunes para proteger los datos?

Las medidas de seguridad comunes para proteger los datos incluyen:

1. Cifrado de datos: encriptar datos confidenciales ayuda a garantizar que incluso si se intercepta, no puede ser leído por partes no autorizadas.

2. Controles de acceso: la implementación de controles de acceso como contraseñas, biometría y autenticación de dos factores ayuda a restringir el acceso a datos confidenciales.

3. Copias de seguridad de datos regulares: la copia de seguridad de los datos regularmente ayuda a garantizar que en caso de violación o pérdida de datos, la información se puede restaurar.

4. Capacitación de los empleados: proporcionar capacitación a los empleados sobre las mejores prácticas de seguridad de datos ayuda a crear una cultura de protección de datos dentro de la organización.

5. Protocolos y políticas de seguridad: implementar y hacer cumplir los protocolos y políticas de seguridad ayuda a gobernar cómo se manejan y protegen los datos.

6. Monitoreo de la red: el monitoreo de la actividad de la red ayuda a detectar cualquier acceso no autorizado o comportamiento sospechoso.

7. Evaluaciones de vulnerabilidad: la realización de evaluaciones de vulnerabilidad regulares ayuda a identificar y abordar las debilidades potenciales en la infraestructura de seguridad de la organización.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo ayuda la clasificación de datos para proteger datos confidenciales?

La clasificación de datos ayuda a proteger los datos confidenciales clasificándolo en función de su nivel de sensibilidad y el nivel de protección requerido. Permite a las organizaciones priorizar sus esfuerzos de protección de datos y asignar recursos apropiados basados en la clasificación. Esto ayuda a implementar medidas de seguridad y controles específicos para proteger los datos confidenciales de manera efectiva. La clasificación de datos también ayuda a las organizaciones a cumplir con las regulaciones de privacidad de datos asegurando que existan salvaguardas adecuadas para las diferentes categorías de datos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Puede la tecnología solo proteger los datos confidenciales?

Si bien la tecnología juega un papel crucial en la protección de datos confidenciales, no se puede confiar únicamente en. Las soluciones tecnológicas, como el cifrado, los firewalls y los sistemas de detección de intrusos, son componentes esenciales de la protección de datos, pero deben complementarse con políticas, procesos e intervención humana apropiadas. La protección efectiva de los datos confidenciales requiere un enfoque holístico que incluya una combinación de tecnología, medidas de organización y conciencia y capacitación de los empleados. Es el esfuerzo colectivo de las personas, los procesos y la tecnología lo que garantiza la seguridad de los datos confidenciales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los pasos clave para responder a una violación de datos?

Responder a una violación de datos implica varios pasos clave:

1. Contención: el primer paso es contener la violación y evitar un mayor acceso o daño no autorizado.

2. Comunicación: notifique a las partes interesadas apropiadas, incluidas las personas afectadas, los reguladores y la aplicación de la ley, según lo requerido por las leyes y reglamentos aplicables.

3. Investigación: Realice una investigación exhaustiva para determinar la causa y el alcance de la violación.

4. Remediación: tome las medidas apropiadas para remediar la violación, como parchear vulnerabilidades, mejorar los controles de seguridad e implementar medidas para evitar incumplimientos futuros.

5. Notificación: proporcionar a las personas afectadas información oportuna y precisa sobre la violación y los pasos que pueden tomar para protegerse a sí mismos.

6. Monitoreo: monitorear continuamente cualquier actividad sospechosa o signos de compromiso adicional.

7. Evaluación y mejora: evalúe el proceso de respuesta a incidentes y realice mejoras necesarias para evitar incidentes similares en el futuro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las mejores prácticas para proteger datos confidenciales?

Las mejores prácticas para proteger datos confidenciales incluyen:

1. Implementación de controles de acceso fuertes y medidas de autenticación.

2. Cifrar datos confidenciales en tránsito y en reposo.

3. Actualización y software actualizando y de parcheo.

4. Realización de auditorías de seguridad y evaluaciones de vulnerabilidades regulares.

5. Proporcionar capacitación continua en los empleados sobre seguridad de datos.

6. Monitorear de cerca la actividad de la red e implementar sistemas de detección de intrusos.

7. Restringir el acceso a los datos en función del principio de menor privilegio.

8. Implementación de soluciones de prevención de pérdidas de datos.

9. Hacer una copia de seguridad de los procedimientos de restauración de datos y datos de prueba regularmente.

10. Desarrollo y aplicación de políticas y procedimientos de seguridad estrictos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo pueden las personas proteger sus datos confidenciales?

Las personas pueden proteger sus datos confidenciales siguiendo estos pasos:

1. Utilice contraseñas fuertes y únicas para cuentas en línea.

2. Habilitar la autenticación de dos factores donde esté disponible.

3. Tenga cuidado con las estafas de phishing y los correos electrónicos sospechosos.

4. Actualizar regularmente el software de seguridad y los sistemas operativos.

5. Evite compartir información confidencial en redes de Wi-Fi públicas.

6. Tenga en cuenta la información personal compartida en las redes sociales.

7. Revise regularmente la configuración de privacidad en cuentas en línea y plataformas de redes sociales.

8. Deseche de forma segura documentos físicos que contengan información confidencial.

9. Monitorear cuentas financieras e informes de crédito para cualquier actividad no autorizada.

10. Educarse sobre las mejores prácticas de privacidad de datos y mantenerse informados sobre las amenazas y tendencias actuales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 tipos de información confidencial?

Hay tres tipos principales de información confidencial: información personal. También llamado PII (información de identificación personal), la información personal es cualquier datos que se puedan vincular a un individuo específico y utilizado para facilitar el robo de identidad.Información de negocios.Información clasificada.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los ejemplos de datos confidenciales?

Ejemplos de datos confidenciales:

Datos genéticos o biométricos. Salud mental o salud sexual. Orientación sexual. Membresía sindical.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Qué tipos de datos son sensibles

Respuesta Datos superiores que revelan origen racial o étnico, opiniones políticas, creencias religiosas o filosóficas; membresía de unión comercial; datos genéticos, datos biométricos procesados únicamente para identificar a un ser humano; datos relacionados con la salud; datos sobre la vida sexual o la orientación sexual de una persona.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Lo que hace que los datos sean sensibles

Los datos confidenciales son información clasificada que debe protegerse contra el acceso no autorizado, y puede verse como un nivel superior que requiere una mayor protección que los datos personales. Muchas cosas pueden considerarse datos personales, como el nombre de un individuo o la dirección de correo electrónico.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son 10 ejemplos de información personal confidencial?

¿Qué es la información confidencial confidencial o origen étnico?.Opiniones o asociaciones políticas.creencias religiosas o filosóficas.Membresía sindical o asociaciones.Orientación o prácticas sexuales.antecedentes penales.salud o información genética.Algunos aspectos de la información biométrica.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 tipos de datos personales?

si alguien es directamente identificable; si alguien es indirectamente identificable; el significado de ‘se relaciona con’; y. Cuando diferentes organizaciones están utilizando los mismos datos para diferentes fines.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son datos confidenciales en HIPAA?

Números de beneficiario del plan de salud. Números de matrícula. URLS. Imágenes fotográficas de cara completa. Cualquier otro número de identificación único, característica, código o combinación que permita la identificación de un individuo.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Qué clasificación de datos es más sensible

Datos restringidos. Los datos restringidos son los más sensibles a las clasificaciones de datos. A menudo tiene controles de seguridad estrictos para limitar la cantidad de personas con acceso a los datos y sistemas de respaldo, como el cifrado de datos, para evitar que los usuarios maliciosos accedan o lean el contenido en plataformas restringidas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué es sensible frente a datos privados?

La información personal es información que se puede utilizar para identificar a un individuo. La información confidencial es un tipo de información personal que está más protegida por las leyes debido a su naturaleza más vulnerable. Por ejemplo, la información personal puede ser su apellido o dirección de correo electrónico.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son 5 ejemplo de información confidencial en línea?

Dicha información incluye datos biométricos, información médica, información financiera de identificación personal (PIFI) e identificadores únicos, como pasaportes o números de seguridad social.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son datos no confidenciales?

Información personal (información personal no sensible)

La información personal incluye toda la información que no se clasifica como categorías especiales de información (información personal confidencial). Esto puede ser, por ejemplo, información de identificación como nombre, dirección, edad y educación.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los cuatro 4 tipos de datos?

Los datos se clasifican en principalmente cuatro categorías: datos nominales.Datos ordinales.Datos discretos.Datos continuos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 5 ejemplos de datos personales?

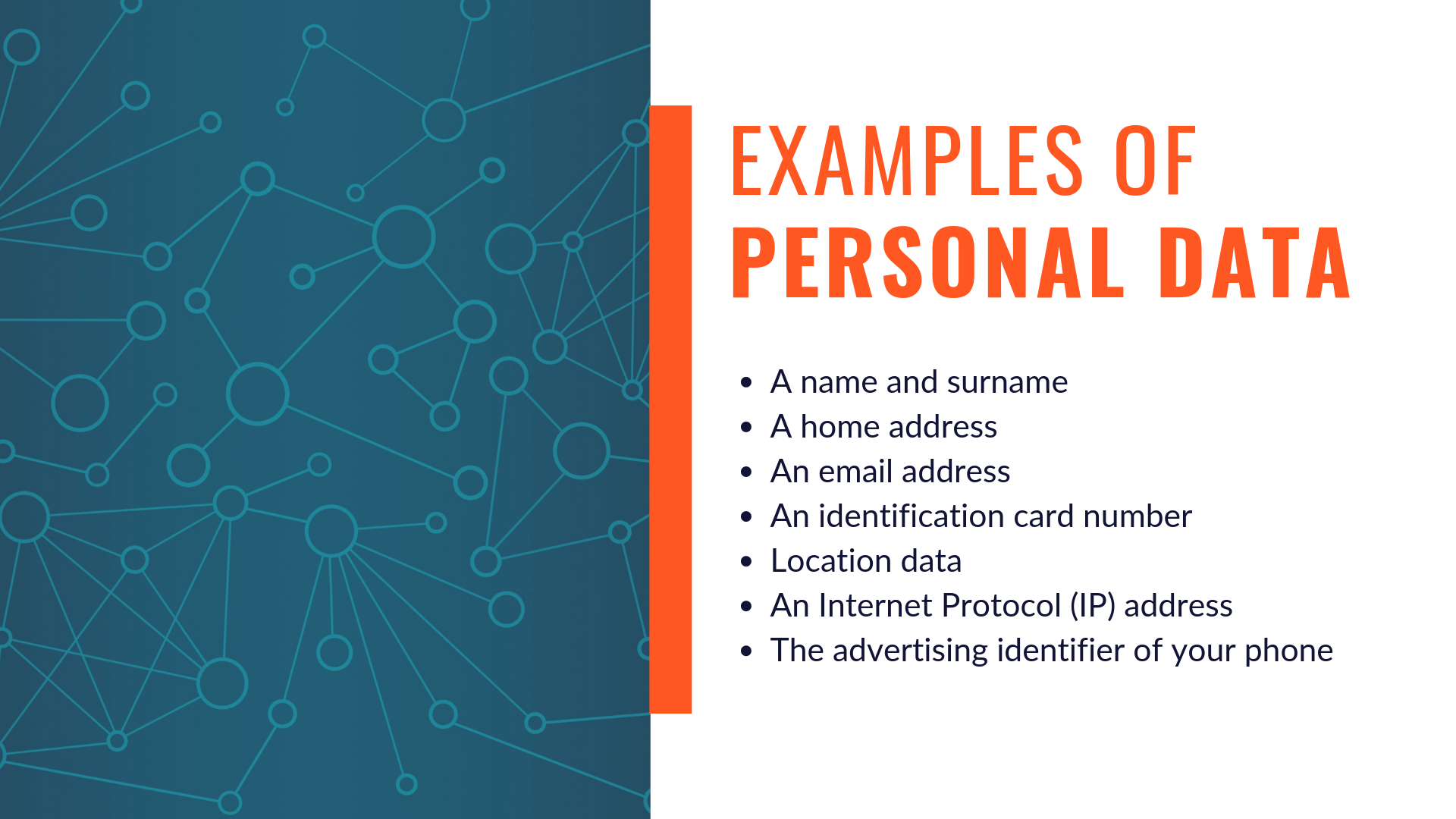

Ejemplos de nombre personal de datos y apellido; una dirección de casa; una dirección de correo electrónico como el [email protected]; un número de tarjeta de identificación; datos de ubicación (por ejemplo, la función de datos de ubicación en un teléfono móvil)*; una dirección de protocolo de Internet (IP); una ID de cookie*; el identificador publicitario de su teléfono;

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué tipo de datos confidenciales están restringidos?

Datos confidenciales restringidos: estos datos están protegidos por un acuerdo de no divulgación (NDA), para minimizar la responsabilidad legal. Los secretos comerciales, los datos de la tarjeta de crédito, los datos de la propiedad intelectual, la información del cliente y los registros de capacitación son ejemplos de datos confidenciales restringidos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 4 tipos de clasificación de datos?

Los tipos de datos con niveles similares de sensibilidad al riesgo se agrupan en clasificaciones de datos. La Universidad utiliza cuatro clasificaciones de datos: información controlada no clasificada, restringida, controlada y pública.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los datos personales confidenciales de SSN

La información confidencial de identificación personal puede incluir su nombre completo, número de seguro social, licencia de conducir, información financiera y registros médicos. La información de identificación personal no sensible es fácilmente accesible desde fuentes públicas y puede incluir su código postal, raza, género y fecha de nacimiento.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 5 tipos de datos más comunes?

La mayoría de los lenguajes de computadora modernos reconocen cinco categorías básicas de tipos de datos: integral, punto flotante, carácter, cadena de caracteres y tipos compuestos, con varios subtipos específicos definidos en cada categoría amplia.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 5 tipos principales de datos?

5 Datos de clasificación de datos Typespublic. Los datos públicos son información importante, aunque a menudo disponible material a la que se puede acceder libremente para que las personas lean, investigue, revisen y almacenen.Datos privados.Datos internos.Información confidencial.Datos restringidos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué no son datos confidenciales?

Información personal (información personal no sensible)

La información personal incluye toda la información que no se clasifica como categorías especiales de información (información personal confidencial). Esto puede ser, por ejemplo, información de identificación como nombre, dirección, edad y educación.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Que es información personal confidencial

La información confidencial es información personal que incluye información o una opinión sobre la de un individuo: origen racial o étnico. Opiniones o asociaciones políticas. creencias religiosas o filosóficas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 7 áreas de datos confidenciales?

Suponga que una organización procesa datos de orientación racial, étnica, política, religiosa, filosófica, genética, biométrica, de salud o de orientación sexual. En ese caso, no es ciencia que dichos datos se clasifiquen como sensibles según muchas leyes y requieran una gran protección, ya que es de naturaleza sensible.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 5 tipos de datos principales?

Tipo de datos básicos de datos.Doble o real.Cadena.Booleano.Fecha y hora.Objeto.Variante.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 7 tipos de datos diferentes?

Integer (int) Es el tipo de datos numéricos más común utilizado para almacenar números sin un componente fraccional (-707, 0, 707).Punto flotante (Float) Carácter (char) cadena (str o texto) boolean (bool) Tipo enumerado (enum) matriz.Fecha.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el SSN más mal utilizado?

078-05-1120. Ese es el número de seguro social más utilizado o mal utilizado en la historia, y pertenecía a una mujer de Lockport. El gobierno federal originalmente emitió ese número a Hilda Schrader Whitcher en la década de 1930.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] Son los últimos 4 dígitos de SSN considerado PII

¿Cuál es un número de Seguro Social truncado (SSN)? Un SSN truncado son los últimos cuatro dígitos de un SSN. Se considera información sensible personal de identificación personal (PII), tanto independiente como cuando se asocia con cualquier otra información identificable.