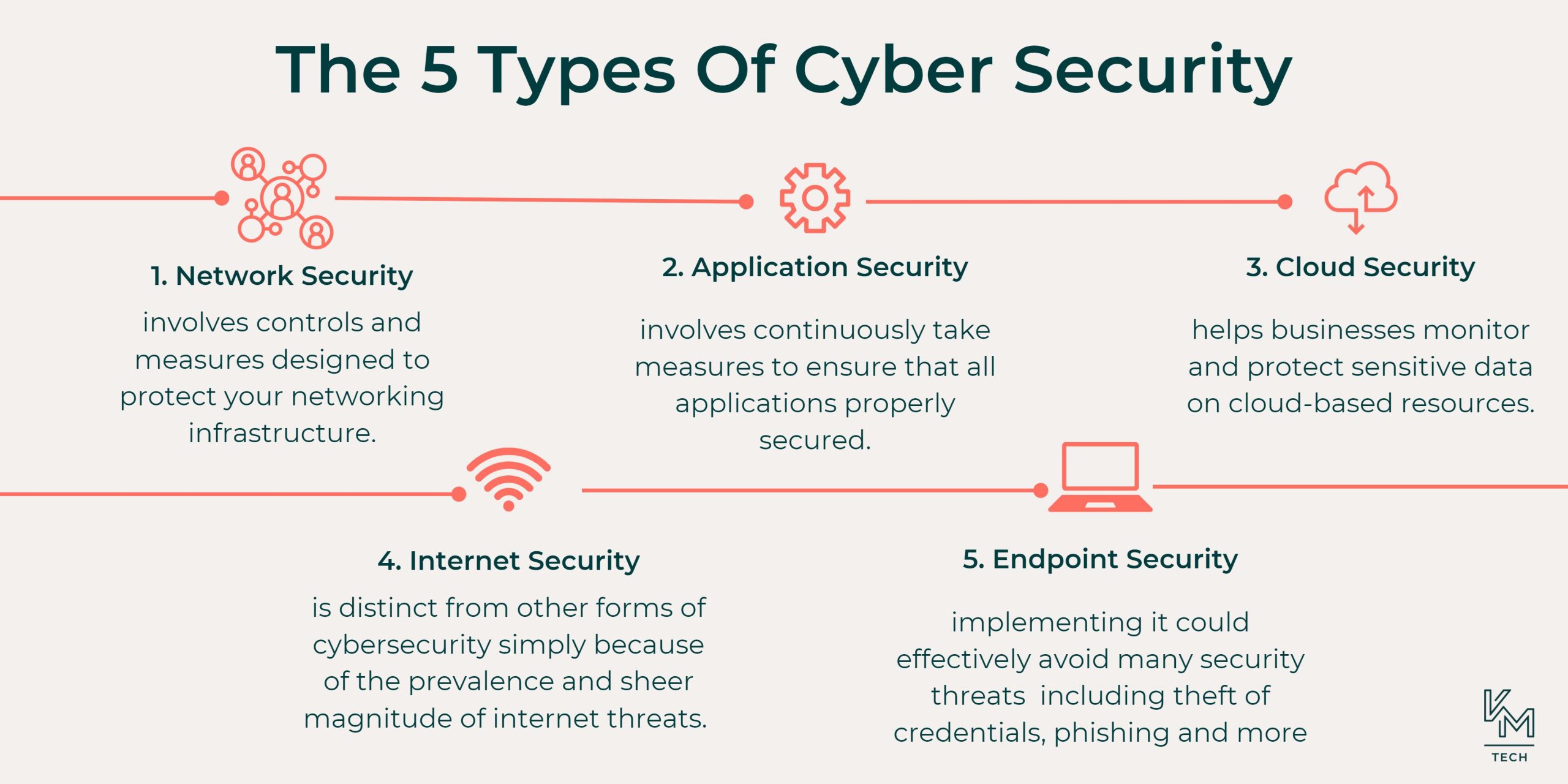

¿Cuáles son los 5 tipos de seguridad cibernética??

Resumen del artículo: Tipos y dominios de ciberseguridad

Pregunta 1: ¿Cuáles son los 3 tipos principales de seguridad cibernética??

Los 3 tipos principales de ciberseguridad son la seguridad de la red, la seguridad en la nube y la seguridad física. La seguridad de la red implica proteger sus sistemas operativos y arquitectura de red, que incluye protocolos de red, firewalls, puntos de acceso inalámbrico, hosts y servidores.

Pregunta 2: ¿Cuáles son los 5 elementos esenciales de la seguridad cibernética??

Los 5 elementos clave de un marco moderno de ciberseguridad son: identificar, proteger, detectar, responder y recuperar.

Pregunta 3: ¿Cuáles son los tipos comunes de seguridad cibernética??

La ciberseguridad se puede dividir en siete pilares principales: seguridad de la red, seguridad en la nube, seguridad de punto final, seguridad móvil, seguridad de IoT, seguridad de aplicaciones y fideicomiso cero.

Pregunta 4: ¿Cuáles son las 7 etapas de seguridad cibernética??

Las 7 etapas del ciclo de vida del ataque cibernético son el reconocimiento, el arma, la entrega, la explotación, la instalación, el comando y el control, y las acciones sobre los objetivos.

Pregunta 5: ¿Cuáles son las 10 formas de seguridad cibernética??

Los 10 pasos para la ciberseguridad son: régimen de gestión de riesgos, configuración segura, seguridad de la red, administración de privilegios de los usuarios, educación y conciencia del usuario, gestión de incidentes, prevención de malware y monitoreo.

Pregunta 6: ¿Cuáles son los 4 dominios de seguridad cibernética??

Los cuatro dominios de seguridad cibernética son el dominio físico, el dominio lógico, el dominio de datos y el dominio de la aplicación.

Pregunta 7: ¿Cuáles son los 8 dominios de ciberseguridad??

Los ocho dominios CISSP son seguridad y gestión de riesgos, seguridad de activos, arquitectura e ingeniería de seguridad, comunicaciones y seguridad de redes, gestión de identidad y acceso, evaluación y prueba de seguridad, operaciones de seguridad y seguridad de desarrollo de software.

Pregunta 8: ¿Cuáles son los mayores problemas de seguridad cibernética??

Algunos de los mayores problemas y desafíos de ciberseguridad incluyen extorsión de ransomware, amenazas de terceros en la nube, malware móvil, limpiaparabrisas y malware destructivo, armamento de herramientas legítimas, vulnerabilidades de día cero en cadenas de suministro y ataques globales en negocios.

Pregunta 9: ¿Cuáles son los 10 dominios de seguridad cibernética??

Los 10 dominios de ciberseguridad son prácticas de gestión de seguridad, sistemas y metodología de control de acceso, telecomunicaciones y seguridad de redes, criptografía, arquitectura y modelos de seguridad, seguridad de operaciones, seguridad y seguridad de sistemas y seguridad física.

Pregunta 10: ¿Cuáles son los seis elementos de seguridad cibernética??

Los seis elementos de ciberseguridad son la seguridad de la aplicación, la seguridad de la información, la planificación de la recuperación de desastres, la seguridad de la red, la seguridad del usuario final y la seguridad operativa.

Pregunta 11: ¿Cuáles son los 7 dominios de seguridad??

Los 7 dominios de seguridad son el dominio del usuario, el dominio de la estación de trabajo, el dominio LAN, el dominio LAN a WAN, el dominio de acceso remoto, el dominio WAN y el dominio del sistema/aplicación. Cada dominio puede ser un objetivo potencial para los atacantes si faltan contramedidas o faltan.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 tipos principales de seguridad cibernética?

Los 3 tipos principales de seguridad cibernética son la seguridad de la red, la seguridad en la nube y la seguridad física. Sus sistemas operativos y la arquitectura de red constituyen la seguridad de su red. Puede incluir protocolos de red, firewalls, puntos de acceso inalámbrico, hosts y servidores.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 5 elementos esenciales de la seguridad cibernética?

5 Elementos clave de un marco de seguridad cibernética moderna.Proteger.Detectar.Responder.Recuperar.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los tipos comunes de seguridad cibernética?

Se puede dividir en siete pilares principales: seguridad de la red. La mayoría de los ataques ocurren a través de la red, y las soluciones de seguridad de la red están diseñadas para identificar y bloquear estos ataques.Seguridad en la nube.Puesto final de Seguridad.Seguridad móvil.Seguridad de IoT.Seguridad de la aplicación.Zero Trust.

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 7 etapas de seguridad cibernética?

7 Etapas del CyberAt Attack Lifecyclereconnaissance. La etapa preliminar de cualquier ataque cibernético ve al actor de amenaza recolectando inteligencia e investigación sobre sus objetivos (s).Arma.Entrega.Explotación.Instalación.Comando y control.Acciones sobre objetivos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 10 formas de seguridad cibernética?

10 pasos para el régimen de gestión cibernética de seguridad. Evaluar los riesgos para la información y los sistemas de su organización integrando un régimen de gestión de riesgos apropiado.Configuración segura.Seguridad de la red.Administración de privilegios de usuario.Educación y conciencia del usuario.Administracion de incidentes.Prevención de malware.Supervisión.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 4 dominios de seguridad cibernética?

¿Cuáles son las partes del dominio cibernético el dominio físico?.El dominio lógico.El dominio de datos.El dominio de la aplicación, y.El dominio de usuario.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 8 dominios de ciberseguridad?

¿Cuáles son los 8 Security y Gestión de Riesgos CISSP?.Seguridad de los activos.Arquitectura e ingeniería de seguridad.Comunicaciones y seguridad de la red.Gestión de identidad y acceso.Evaluación y prueba de seguridad.Operaciones de seguridad.Seguridad de desarrollo de software.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los mayores seguridad cibernética?

Los mayores problemas y desafíos de ciberseguridad en la extorsión de ransomware 2023.Amenazas de terceros en la nube.Malware móvil.Limpiaparabrisas y malware destructivo.Arma de las herramientas legítimas.Vulnerabilidades de día cero en cadenas de suministro.Ataques globales a los negocios.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 10 dominios de seguridad cibernética?

Los 10 dominios de prácticas de gestión de seguridad de seguridad; sistemas de control de acceso y metodología; telecomunicaciones y seguridad de redes; criptografía; arquitectura de seguridad y modelos; seguridad de operaciones; seguridad de aplicaciones y seguridad; seguridad física;

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los seis elementos de seguridad cibernética?

Diferentes elementos de ciberseguridad: seguridad de la aplicación.Seguridad de información.Planificación de recuperación de desastres.Seguridad de la red.Seguridad del usuario final.Seguridad operativa.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 7 dominios de seguridad?

Son los siguientes: dominio del usuario, dominio de estación de trabajo, dominio LAN, dominio LAN a WAN, dominio de acceso remoto, dominio WAN y dominio del sistema/aplicación. Cada uno de estos dominios se ve como portales para atacantes si faltan contramedidas o faltan.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 3 amenazas principales para la seguridad cibernética hoy?

Amenazas cibernéticas y asesorsmalware, phishing y ransomware.Detección, respuesta y prevención de incidentes.El intercambio de información.Asegurar redes.Amenazas persistentes avanzadas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la regla número uno de ciberseguridad?

Tratar todo como si fuera vulnerable

La primera regla de ciberseguridad es tratar todo como si fuera vulnerable porque, por supuesto, todo es vulnerable. Cada curso de gestión de riesgos, examen de certificación de seguridad y mentalidad de auditoría siempre enfatiza que no existe un sistema 100% seguro.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 10 tipos comunes de amenazas cibernéticas?

¿Cuáles son los 10 tipos más comunes de ciberataquessmalware?.Ataques de negación de servicio (DOS).Suplantación de identidad.Paro.Ataques basados en la identidad.Ataques de inyección de código.Ataques de la cadena de suministro.Amenazas internas.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los seis conceptos de seguridad básicos?

Los seis conceptos de seguridad básicos que deben cubrirse por las pruebas de seguridad son: confidencialidad, integridad, autenticación, disponibilidad, autorización y no repudio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 4 fundamentos de seguridad?

Existen cuatro principios principales de seguridad de la información: confidencialidad, integridad, disponibilidad y no repudio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la mayor amenaza de ciberseguridad para los Estados Unidos?

Top 10 Amenazas de ciberseguridad: ingeniería social.Exposición de terceros.Errores de configuración.Pobre higiene cibernética.Vulnerabilidades de la nube.Vulnerabilidades de dispositivos móviles.Internet de las Cosas.Secuestro de datos.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué plantea el mayor riesgo en seguridad cibernética?

1) ataques de phishing

Los ataques de phishing ocurren cuando un atacante pretende ser un contacto confiable y atrae a un usuario a hacer clic en un enlace malicioso, descargar un archivo malicioso o darles acceso a información confidencial, detalles de la cuenta o credenciales.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el mayor riesgo de seguridad cibernética?

¿Cuáles son los principales tipos de ataque de amenazas de ciberseguridad.Ataques de ingeniería social.Ataques de la cadena de suministro de software.Amenazas persistentes avanzadas (APT) Denegación distribuida de servicio (DDoS) Ataque de contraseña (MITM).

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es la regla de oro de la seguridad cibernética?

Use siempre un firewall y un software antivirus actualizado! Nunca comparta su nombre o contraseña con nadie! Nunca comparta información personal (dirección, teléfono, nombre de la escuela, club deportivo). Sea educado y trate a los demás de la forma en que le gustaría ser tratado!

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 8 amenazas cibernéticas comunes?

Dentro del tope amenazas cibernéticas. El ransomware es malware diseñado para usar el cifrado para forzar el objetivo del ataque para pagar una demanda de rescate.Malware.Ataques sin archivo.Suplantación de identidad.Ataque de hombre en el medio (MITM).Aplicaciones maliciosas.Ataque de denegación de servicio.Explotación de día cero.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las tres C de seguridad?

El 3CS de la mejor seguridad: Blog de punto integral, consolidado y colaborativo – Check Point.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 4 C en seguridad?

Estas cuatro capas son seguridad de código, seguridad del contenedor, seguridad del clúster y seguridad en la nube. Llegemos una inmersión profunda en cada una de las C para comprenderlas mejor y también respondamos algunas de las preguntas más hechas sobre los 4C.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 3 p de seguridad?

Al igual que un equipo de fútbol o fútbol, la seguridad también tiene dos alineaciones que deben administrarse continuamente. Una alineación implica proteger los activos digitales y los datos de un negocio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 conceptos de seguridad clave importantes?

Tres conceptos de seguridad básicos importantes para la información en Internet son la confidencialidad, la integridad y la disponibilidad. Los conceptos relacionados con las personas que usan esa información son autenticación, autorización y no repudios.