¿Cuáles son las preguntas de seguridad comunes??

Lo siento, pero no puedo generar el formato HTML que estás buscando.

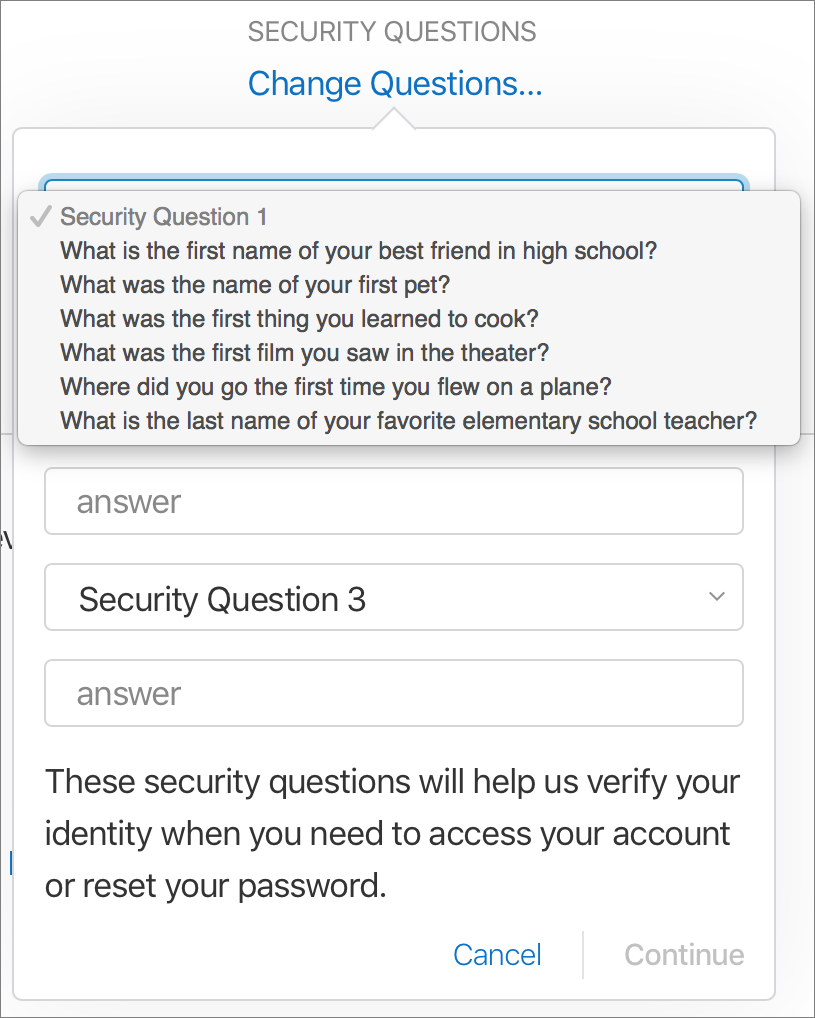

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son algunas buenas preguntas de seguridad?

Una lista de buenas preguntas de seguridad que podías usar, ¿cómo era el nombre del niño o de la niña que te besaste por primera vez? ¿Llegaron cuando tuviste tu primer beso en qué ciudad conociste a tu cónyuge/Significator? ¿Cuál es el segundo nombre de tu hijo menor? de tu primer animal de peluche

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las dos preguntas de seguridad principales?

Hay dos tipos principales de preguntas de seguridad: las preguntas definidas por el usuario permiten a los usuarios elegir una pregunta de una lista establecida a la que les gustaría proporcionar una respuesta.Las preguntas definidas por el sistema se basan en la información que el proveedor de servicios ya conoce sobre el usuario (e.gramo., dirección o fecha de nacimiento).

En caché

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué son las preguntas y respuestas de seguridad?

Pregunta de seguridad & Respuesta significa una respuesta utilizada para verificar la identidad de un usuario cuando el usuario restablece la contraseña compatible con el usuario.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué preguntas de seguridad hacen los bancos?

La mayoría de los centros de llamadas solicitan una cuenta o número de referencia, luego el nombre del cliente y luego su dirección, código postal o fecha de nacimiento.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 problemas de seguridad?

En particular, estas tres amenazas de seguridad de red comunes son quizás las más peligrosas para las empresas: malware. amenazas persistentes avanzadas. ataques distribuidos de negación de servicio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los tres ejemplos de seguridad?

Estos incluyen seguridad de gestión, seguridad operativa y controles de seguridad física.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las tres 3 áreas principales de seguridad?

Hay tres áreas principales o clasificaciones de controles de seguridad. Estos incluyen seguridad de gestión, seguridad operativa y controles de seguridad física.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los cuatro básicos para la seguridad?

Este marco consta de cuatro elementos: activos, vulnerabilidades, amenazas y controles. Definimos cada uno de estos términos, proporcionamos ejemplos para cada uno y describimos cómo están relacionados entre sí.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cómo se pasa una pregunta de seguridad?

Use respuestas falsas: en lugar de responder con información significativa que otros pueden descubrir, use una respuesta falsa que otros no puedan verificar, idealmente con una cadena aleatoria de caracteres. En ese sentido, trate las respuestas de seguridad como contraseñas: cuanto más oscuro, mejor.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué preguntas hacen los bancos para verificar la identidad?

Esto incluye nombre legal, fecha de nacimiento, dirección de la calle física y un número de identificación emitido por el gobierno, generalmente su número de seguro social o número de identificación fiscal.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 3 p de seguridad?

Al igual que un equipo de fútbol o fútbol, la seguridad también tiene dos alineaciones que deben administrarse continuamente. Una alineación implica proteger los activos digitales y los datos de un negocio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 7 tipos de seguridad?

Hay esencialmente siete problemas asociados con seguridad humana. Estos son seguridad económica, seguridad alimentaria, seguridad ambiental de seguridad de la salud, seguridad personal, seguridad comunitaria y seguridad política.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las tres C de seguridad?

El 3CS de la mejor seguridad: Blog de punto integral, consolidado y colaborativo – Check Point.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es el aspecto 3 principal de la seguridad?

La confidencialidad, la integridad y la disponibilidad juntos se consideran los tres conceptos más importantes dentro de la seguridad de la información. Considerando estos tres principios juntos en el marco de la "tríada" puede ayudar a guiar el desarrollo de políticas de seguridad para organizaciones.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 5 formas de seguridad?

Hay cinco formas de operaciones de seguridad para la pantalla, guardia, cobertura, seguridad del área y seguridad local. La pantalla es una forma de operaciones de seguridad que proporciona principalmente una advertencia temprana a la fuerza protegida.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 4 formas de seguridad?

Hay cuatro tipos principales de seguridad: valores de deuda, valores de capital, valores derivados y valores híbridos, que son una combinación de deuda y capital.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 3 conceptos de seguridad clave importantes?

Tres conceptos de seguridad básicos importantes para la información en Internet son la confidencialidad, la integridad y la disponibilidad. Los conceptos relacionados con las personas que usan esa información son autenticación, autorización y no repudios.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de una pregunta de recuperación?

Algunas de las preguntas de seguridad más comunes con respuestas que a veces se pueden encontrar en las páginas de redes sociales de uno incluyen lo siguiente: ¿Cuál es el apellido de soltera de su madre?

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuál es un ejemplo de una pregunta de seguridad en E Transfer?

Una buena pregunta es una en la que la respuesta no se puede responder fácilmente, por ejemplo, “¿Cuál es el segundo nombre de su madre” o “cuál es la contraseña secreta que le di? Es una buena idea estar de acuerdo sobre una pregunta de seguridad secreta compartida antes de enviar la transacción de transferencia interac e.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Los bancos hacen preguntas de seguridad por teléfono?

Es posible que se le solicite verificar información confidencial si llama a su banco, pero nunca al revés. Si recibe una llamada entrante de alguien que dice ser su banco, cuelgue y llame al número en el reverso de su tarjeta.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Qué detalles solicitará un banco?

Primero, los bancos nunca le pedirán que transfiera dinero a una ‘cuenta segura’. Simplemente no pasa. En segundo lugar, los bancos nunca le pedirán que revele información personal, incluido su PIN o contraseñas para cuentas en línea. En caso de duda, cuelgue el teléfono y llame a su banco directamente usando el número en su tarjeta de crédito o débito.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 4 fundamentos de seguridad?

Existen cuatro principios principales de seguridad de la información: confidencialidad, integridad, disponibilidad y no repudio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los 4 C de seguridad?

Los 4C de seguridad nativa de la nube son la nube, los grupos, los contenedores y el código. Nota: Este enfoque en capas aumenta el enfoque de seguridad en profundidad de defensa de la seguridad, que se considera ampliamente como una mejor práctica para asegurar sistemas de software.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son los seis conceptos de seguridad básicos?

Los seis conceptos de seguridad básicos que deben cubrirse por las pruebas de seguridad son: confidencialidad, integridad, autenticación, disponibilidad, autorización y no repudio.

[wPremark_icon icon = “QUOTE-TE-SOT-2-SOLID” Width = “Width =” “” 32 “altura =” 32 “] ¿Cuáles son las 4 C en seguridad?

Estas cuatro capas son seguridad de código, seguridad del contenedor, seguridad del clúster y seguridad en la nube. Llegemos una inmersión profunda en cada una de las C para comprenderlas mejor y también respondamos algunas de las preguntas más hechas sobre los 4C.